Ярлыки вместо файлов на флешке, как решить

Содержание:

- Как сделать видимыми скрытые папки после действий вируса

- Решаем проблему со скрытием вирусом файлов на флешке

- Инструкция: Как исправить, если папки на флешке стали ярлыками

- Устранение ошибок на флешке

- На флешке ярлык флешки как лечить

- Как восстановить удаленную информацию трояном?

- Рекомендации

- Лечение от вируса на флешки, который создает ярлык

- Лечение флешки от вируса по видео инструкции

- Вместо папок и файлов на флешке появились ярлыки: решение проблемы

- Total Comander — спаситель папок флешки

- 72 комментария

Как сделать видимыми скрытые папки после действий вируса

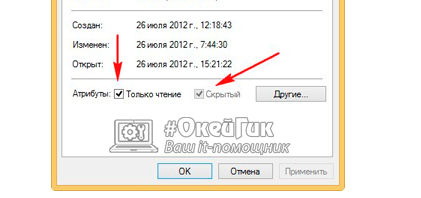

Вредоносное приложение, как отмечалось выше, скрывает папки, а вместо них создает ярлыки. После удаления вируса папки остаются скрытыми. Обычно их можно сделать видимыми, если нажать на них правой кнопкой мыши, выбрать «Свойства» и на вкладке «Общие» убрать галочку из пункта «Скрытый».

Однако проблема данного вируса, который превращает папки на флешке в ярлыки, в том, что пропадает возможность снять галочку с параметра скрытости, поскольку атрибут становится неактивным.

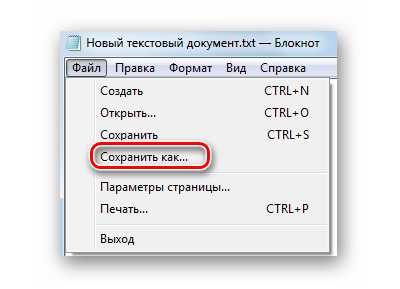

Чтобы изменить данное свойство и вновь сделать папку видимой, необходимо создать в корне флешки документ «Блокнот». Когда он будет создан, откройте его и пропишите в нем команду:

attrib -s -h -r -a /s /d

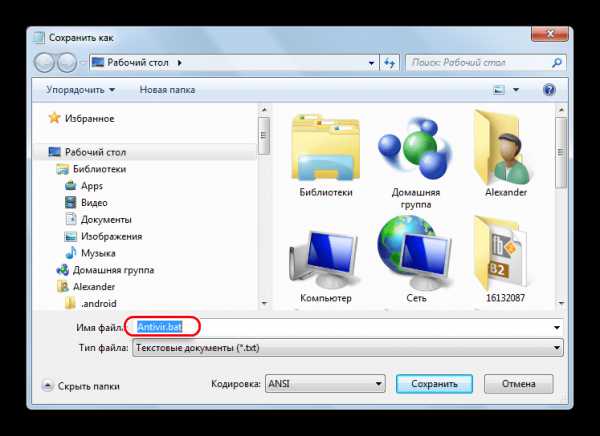

Далее выберите пункты «Файл» — «Сохранить как». Дайте файлу любое название, но в конце пропишите .bat – расширение для него. После того как блокнот в указанном расширении будет сохранен в корневой папке флешки, необходимо нажать на него правой кнопкой мыши и запустить от имени администратора. После этого будет выполнена команда, в результате которой у пользователя появится возможность вновь сделать видимыми скрытые папки.

Решаем проблему со скрытием вирусом файлов на флешке

Скрытие находящихся на флешке файлов — одна из самых безобидных проблем, с которыми сталкиваются жертвы вирусов. Однако в большинстве случаев подобные угрозы продолжают дальше распространяться по ПК в поисках информации, например, платежных данных. Поэтому их требуется как можно скорее обнаружить и удалить

При этом важно сохранить файлы, что мы и попытаемся сделать далее

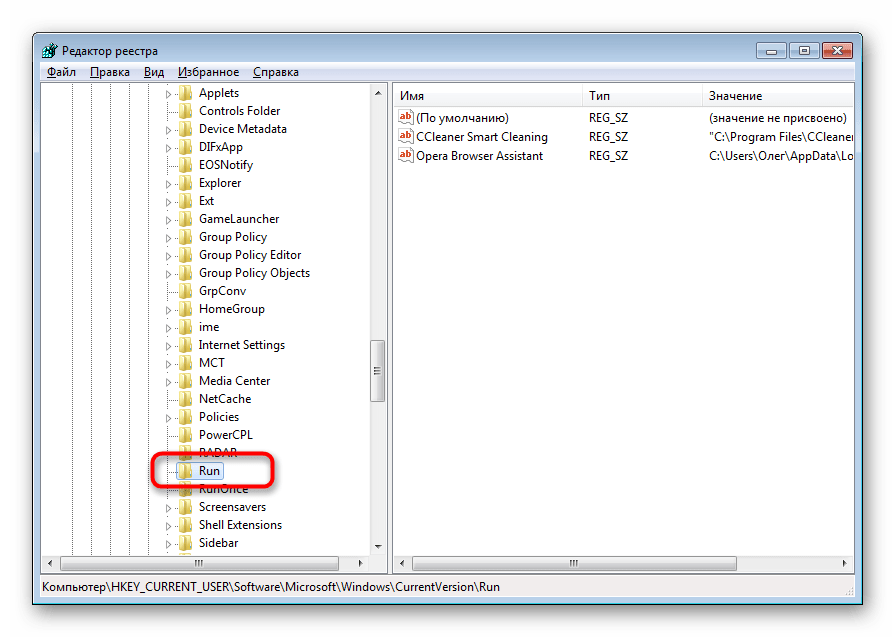

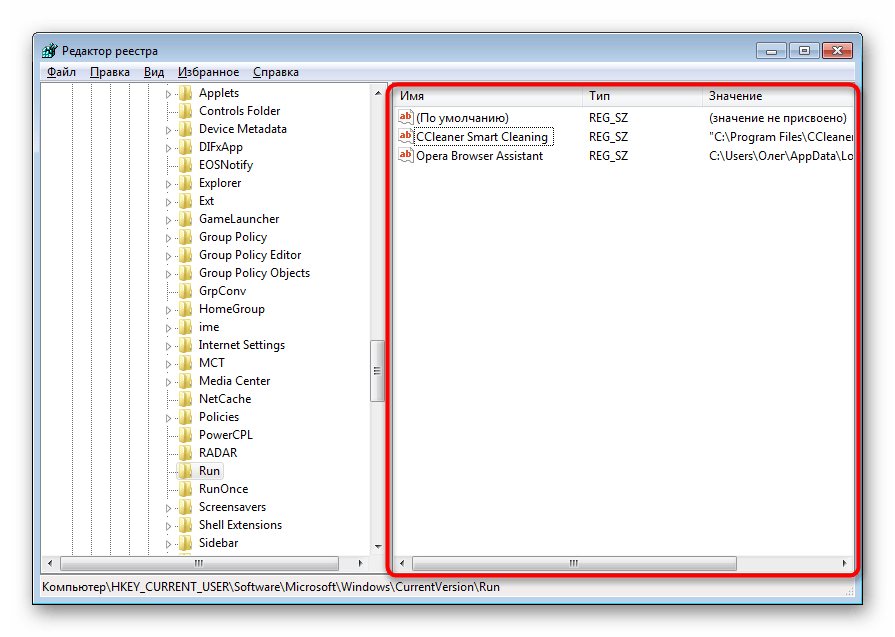

Шаг 2: Удаление остаточных записей в реестре

Не всегда после полного удаления вируса с ПК программным методом стираются абсолютно все файлы, связанные с ним. Некоторые приложения и утилиты умело маскируются под дружелюбный софт и запускаются каждый раз, как происходит старт операционной системы. Обычно такие записи остаются в реестре, поэтому их нужно удалить, а сделать это можно так:

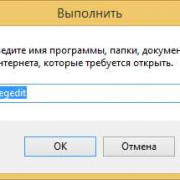

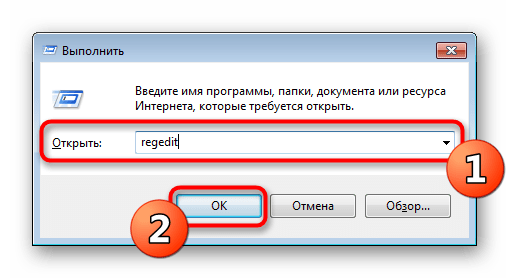

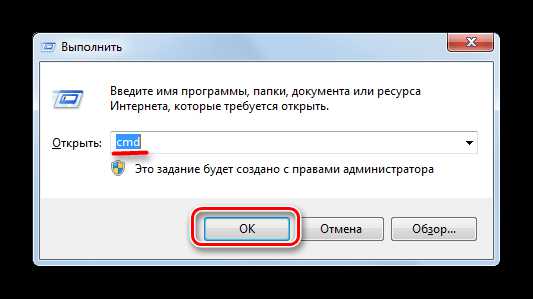

- Вызовите функцию «Выполнить», зажав комбинацию клавиш Win + R. Затем введите там выражение , нажмите на клавишу Enter или кнопку «ОК».

В редакторе реестра перейдите по пути , где отыщите директорию под названием «Run».

В ней присутствуют ключи программ, которые запускаются автоматически. Найдите там подозрительные или незнакомые записи, кликните по ним ПКМ и выберите «Удалить».

После этого рекомендуется перезагрузить компьютер, чтобы изменения вступили в силу.

Обычно подобные записи, генерируемые вредоносным программным обеспечением, имеют случайное название, состоящее из набора символов, поэтому отыскать его не составит труда. Помимо этого, каждый пользователь знает, что установлено у него на ПК — это тоже поможет найти лишнюю запись.

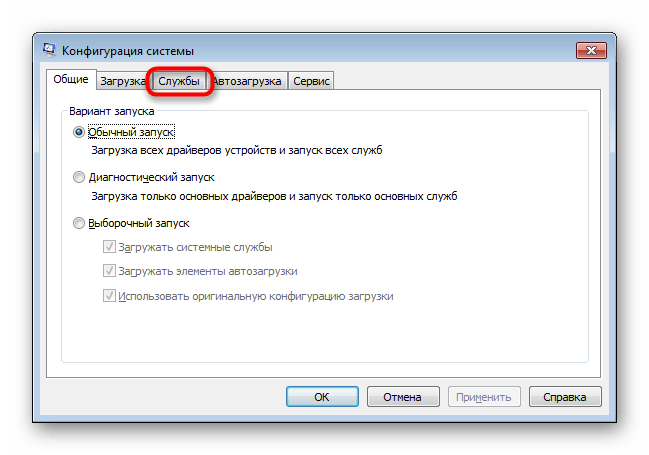

Шаг 3: Отключение подозрительных служб

Некоторые угрозы оставляют после себя небольшие скрипты, называемые службами. Обычно их обнаруживает антивирус и удачно удаляет, но самые изощренные вирусы могут оставаться на ПК незамеченными. Из-за этого юзеру рекомендуется самостоятельно просмотреть список текущих служб и отыскать там подозрительную утилиту. Удалить ее, скорее всего, не получится, но после отключения она перестанет наносить вред устройству.

- Откройте утилиту «Выполнить» (Win + R). Впишите там и кликните на «ОК».

Переместитесь во вкладку «Службы».

Просмотрите список всех служб, выделите галочками те, которые связаны с вредоносными данными, и отключите их. После этого примените изменения и перезагрузите ПК.

Если вы не уверены в какой-либо из служб, всегда можно найти информацию о ней в интернете, чтобы убедиться в ее причастности к вирусам или безопасности.

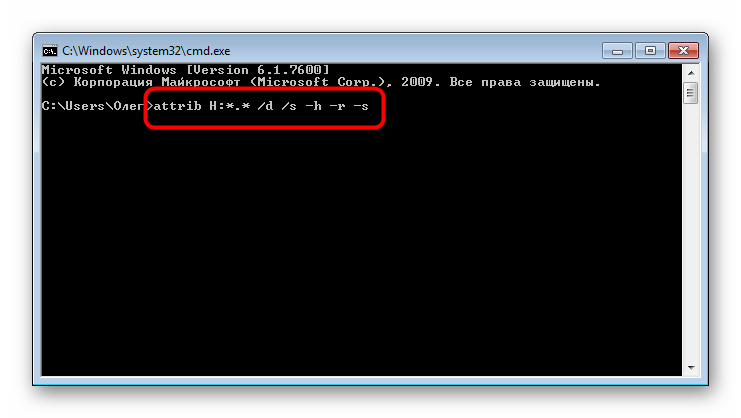

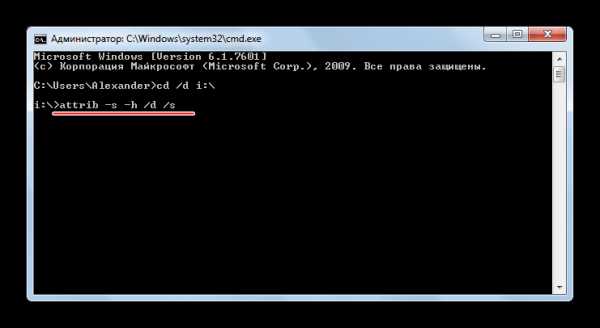

Шаг 4: Изменение атрибутов файлов

Если объекты на съемном носителе были поражены вирусом, сейчас они либо удалены, либо имеют присвоенный атрибут, делающий их скрытыми, системными и недоступными для изменения. Поэтому юзеру придется вручную удалить все эти атрибуты, чтобы получить оставшиеся на флешке файлы.

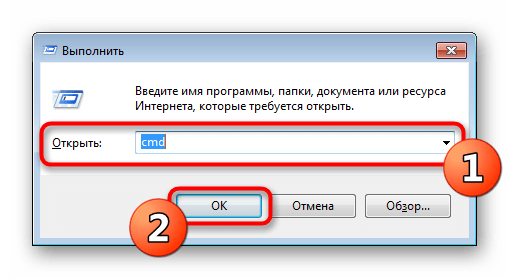

- Откройте «Пуск» и запустите «Командную строку» от имени администратора. Сделать это можно и через «Выполнить», введя там .

В разделе «Этот компьютер» узнайте букву, которая присвоена USB-накопителю. Она пригодится для выполнения дальнейших действий.

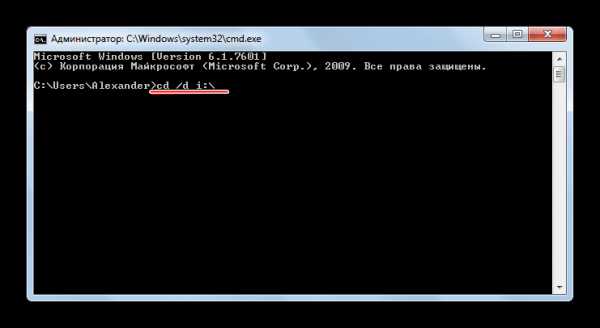

В консоли введите , где H — название флешки. Подтвердите выполнение команды, нажав Enter.

После этого остается только подождать завершения операции, об этом свидетельствует появившаяся строка ввода

Теперь важно описать действие каждого аргумента, чтобы у вас не осталось вопросов по использованию рассмотренной команды:

- — буква накопителя, всегда выставляется индивидуально, в соответствии с подключенным устройством;

- — указывает формат всех файлов. По аналогии можно установить, например, ;

- — отвечает за обработку всех файлов и каталогов;

- — обрабатывает все файлы с указанным разрешением; Получается, что /d и /s, установленные вместе, позволяют применить атрибуты ко всем объектам сразу.

- или — добавление или отмена атрибутов;

- — атрибут для скрытия файлов;

- — только чтение;

- — атрибут для присвоения статуса «Системный».

Теперь вы знаете все об основных аргументах команды attrib, что позволит изменять атрибуты файлов и папок напрямую через консоль, экономя свое время и силы.

Шаг 5: Восстановление удаленных данных

Нередки такие случаи, когда после снятия атрибутов пользователь не получает доступ к некоторым файлам, что хранились на флешке до момента действия вируса. Возникновение подобной ситуации означает, что эта информация была удалена антивирусом или самой угрозой. Выходит, что без дополнительного ПО здесь не обойтись — придется применять средство по восстановлению удаленных файлов. При этом каждый такой инструмент работает по своему алгоритму, из-за чего не всегда восстанавливаются все элементы. Детальное руководство по трем способам возвращения файлов ищите в нашем материале, перейдя по указанной далее ссылке.

Подробнее: Инструкция по восстановлению удаленных файлов на флешке

Инструкция: Как исправить, если папки на флешке стали ярлыками

Изобретательность разработчиков вирусного программного обеспечения не знает границ, и никого не удивить обычными «Троянами», которые воруют данные, или рекламными баннерами, для закрытия которых мошенники требуют направить им платное СМС. Оригинальным является вирус, который проникает на внешний накопитель (флешку или жесткий диск) и превращает все папки в ярлыки, вернее, так считает пользователь.

На деле же вирусное приложение скрывает реальные папки с данными и подменяет их ярлыками с аналогичным названием. Нажимая на вирусные ярлыки, с флешки инсталлируются на компьютер вредоносные программы. Если у пользователя компьютера не установлено антивирусное программное обеспечение, он рискует серьезно заразить компьютер вредоносными программами, которые впоследствии могут привести к потере личных данных, важных файлов и другим проблемам.

Важно: Если папки на флешке заменились на ярлыки, не нажимайте на них, даже если они имеют названия вроде «Как решить проблему», «Прочти меня», «ReadMe» и другие. Подобным образом злоумышленники вынуждают пользователя активировать свое вирусное программное обеспечение

Что делать, если папки на флешке стали ярлыками

Как было сказано выше, главное в подобной ситуации не идти на уловки вируса и не жать на созданные им файлы. Чтобы избавиться от вирусных ярлыков и не навредить своим файлам, сделать необходимо следующее:

- Нажать правой кнопкой мыши на один из файлов, который был создан вирусным приложением. В выпадающем меню выберите пункт «Свойства». Посмотрите путь до исполняющего файла, который будет запущен после нажатия на ярлык. Чаще всего это файл с расширением .exe, который располагается в папке Recycler на флешке;

- Определившись с файлом, который является вирусным, необходимо найти его и удалить с флешки. Если он находился в папке Recycler, можно также удалить и ее;

- Далее проверьте флешку на наличие файла под названием autorun.inf. Чаще всего он также располагается в корневой папке накопителя. Данный файл служит для того, чтобы автоматически запускать вирус в работу при установке флешки в компьютер. Если такой файл удастся найти, удалите его;

- После этого необходимо очистить компьютер от вредоносных файлов, которые могли на него проникнуть. Лучше всего это сделать с помощью антивируса, но некоторые вирусные файлы можно удалить и самостоятельно. Необходимо очистить от всех файлов с расширением .exe следующие папки:

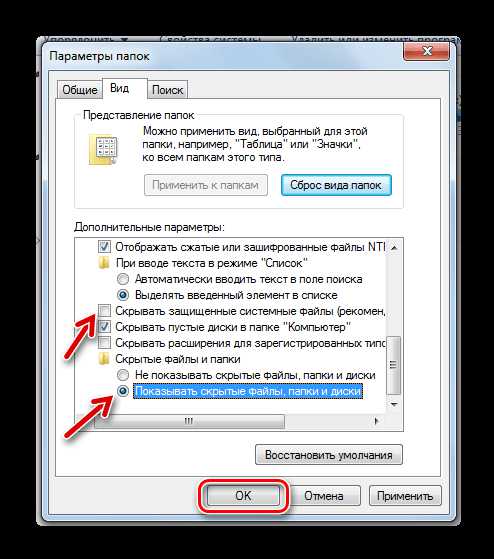

Обратите внимание: Чтобы увидеть папку AppData, а также некоторые другие, потребуется изначально включить в «Панели управления» отображение скрытых файлов и папок. Для этого:

Для этого:

- Нажмите правой кнопкой мыши на «Пуск» и выберите пункт «Панель управления»;

- Далее откроется окно, где в правом верхнем углу необходимо переключить сценарий отображения на «Крупные значки» или «Мелкие значки»;

- В списке доступных пунктов меню выберите «Параметры проводника»;

- Откроется окно настройки, где необходимо переключить на вкладку «Вид»;

- В ней прокрутите список дополнительных параметров до самого низа и включите «Показывать скрытые файлы, папки и диски». Также надо убрать галочку с пункта «Скрывать расширения для зарегистрированных типов файлов».

Избавившись от вируса, можно переходить к устранению проблем, которые образовались в результате его действий.

Как сделать видимыми скрытые папки после действий вируса

Вредоносное приложение, как отмечалось выше, скрывает папки, а вместо них создает ярлыки. После удаления вируса папки остаются скрытыми. Обычно их можно сделать видимыми, если нажать на них правой кнопкой мыши, выбрать «Свойства» и на вкладке «Общие» убрать галочку из пункта «Скрытый».

Однако проблема данного вируса, который превращает папки на флешке в ярлыки, в том, что пропадает возможность снять галочку с параметра скрытости, поскольку атрибут становится неактивным.

Чтобы изменить данное свойство и вновь сделать папку видимой, необходимо создать в корне флешки документ «Блокнот». Когда он будет создан, откройте его и пропишите в нем команду:

Далее выберите пункты «Файл» — «Сохранить как». Дайте файлу любое название, но в конце пропишите .bat – расширение для него. После того как блокнот в указанном расширении будет сохранен в корневой папке флешки, необходимо нажать на него правой кнопкой мыши и запустить от имени администратора. После этого будет выполнена команда, в результате которой у пользователя появится возможность вновь сделать видимыми скрытые папки.

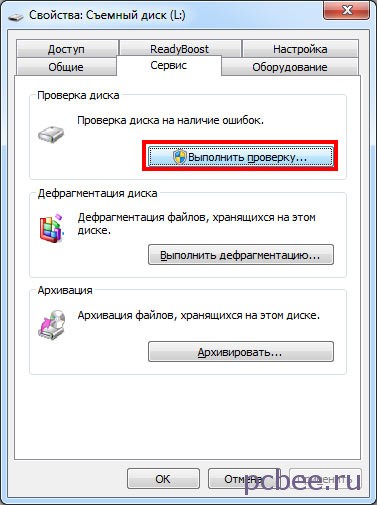

Устранение ошибок на флешке

Для поиска и устранение ошибок на дисках, в Windows есть стандартная утилита.

Шаг 1. Щелкаем по значку флешки правой клавишей мыши и выбираем команду «Свойства».

Шаг 2. Переходим на вкладку «Сервис» и щелкаем по кнопке «Выполнить проверку».

Шаг 3. Щелкаем по кнопке «Запуск».

После выполнения проверки и исправления системных ошибок, появится соответствующее сообщение.

Сообщение: «Были найдены и устранены некоторые ошибки»

Сообщение: «Были найдены и устранены некоторые ошибки»

После устранения ошибок, файлы с иероглифами исчезли, а в корневом каталоге флешки появилась скрытая папка с именем FOUND.000.

В корневом каталоге флешки появилась скрытая папка с именем FOUND.000

В корневом каталоге флешки появилась скрытая папка с именем FOUND.000

Внутри папки FOUND.000 оказалось 264 файла с расширением CHK. В файлах с расширением CHK, могут храниться фрагменты файлов различных типов, извлеченных с жестких дисков и флешек при помощи утилит ScanDisk или CHKDISK.

Если все файлы на флешке были одного типа, например, документы Word с расширением docx, то в файловом менеджере Total Commander выделяем все файлы и нажимаем сочетание клавиш Ctrl + M (Файлы — Групповое переименование). Указываем какое расширение искать и на что его менять.

Изменение расширений у группы файлов при помощи файлового менеджера Total Commander

Изменение расширений у группы файлов при помощи файлового менеджера Total Commander

В конкретном случае, я только знал, что на флешке есть вордовские документы и файлы с презентациями Power Point. Менять расширения методом научного тыка весьма проблематично, поэтому лучше воспользоваться специализированными программами — они сами определят, какой тип данных хранится в файле. Одной из такой программ является бесплатная утилита unCHKfree (скачать 35 Кб), которая не требует установки на компьютер.

Указываем исходную папку (я сбросил файлы CHK на жесткий диск). Далее я выбрал вариант, при котором файлы с разными расширениями будут разложены по разным папкам.

Осталось нажать «Старт»

Осталось нажать «Старт»

В результате работы утилиты появилось три папки:

- DOC — с документами Word;

- JPG — с картинками;

- ZIP — с архивами.

Содержимое восьми файлов осталось нераспознанным. Однако выполнена главная задача, восстановлены вордовские документы и фотографии.

Минусом является то, что не удалось восстановить сходные имена файлов, так что явно придется повозиться с переименованием вордовских документов. Что касается файлов с картинками, то сгодятся и такие названия как FILE0001.jpg, FILE0002.jpg и т.д.

На флешке ярлык флешки как лечить

На работе закрался в компьютеры интересный вирус. Он создаёт ярлык флешки на самой флешке и когда человек подключает такую флешку, то думает что это безобидный глюк и запускает ярлык. А ярлык в свою очередь исполняет вредоносный код, записанный в свойствах, а потом только открывает пользователю папку с файлами. Антивирусные программы оказались бессильными, решил самостоятельно попробовать устранить эту беду.

Вирус распространяется только через USB флеш накопители

Итак, если зайти в Google с запросом Вирус создаёт ярлык флешки на флешке мы увидим специальные ветки на форумах (пример темы на cyberforum.ru (http://www.cyberforum.ru/viruses/thread970282.html)), где люди просят удалить эту ерунду.

Для устранения вируса, создающего ярлык флешки на флешке, нужно отправить отчёты сканирования компьютера, затем выполнить рекомендации гуру и всё. А что делать если заражённым оказался весь парк компьютерной техники? Очень накладно будет отправить отчёт по каждому ПК, т.к. не все сотрудники смогут это сделать. Да и пролечить флешки всем без исключения тоже геморно по времени.

Как вариант, решил попробовать самостоятельно изучить этот вирус. Для этого установить виртуальный Windows в VirtualBox, заразил его инфицированной флешкой. Сейчас занимаюсь поиском универсального и простого способа очистить компьютеры от вируса, создающего ярлык флешки на флешке, а также защитить систему от инфецированных usb носителей.

Соображения по защите

Открыть содержимое флешки в обход запуска вредоносного ярлыка

Как я говорил ранее, вирус распространяется только через usb-устройства путём запуска исполняемого кода из свойств ярлыка. Для того, чтобы открыть все спрятанные файлы можно использовать следующий скрипт:

Сохраняем его как run.bat и держим под рукой.

Отключить автозапуск USB устройств Чтобы отключить автозапуск USB-флешки и CD-диска, необходимо править реестр:

- «Пуск» — «Выполнить» и пишем «regedit»;

- Открываем путь

- Заходим в раздел Explorer, а если его нет — создаём новый раздел и переименовываем в «Explorer»;

- В разделе «Explorer» создаём ключ NoDriveTypeAutoRun и вводим значение ключа 0x4 для отключения автозапуска всех съёмных устройств.

Когда приносят флешку с ярлыком в корне, нужно

- скопировать run.bat в корень флешки и запустить;

- после чего нам откроются многие невидимые файлы, в том числе и папка с пустым именем, куда вирус загрузил все файлы;

- открываем бесплатную утилиту от майкрософт Process Explorer и находим через CTRL+F ссылку на autorun, завершаем этот процесс;

- теперь осталось удалить с корня все файлы, кроме этой папки.

- заходим в папку и перемещаем её содержимое на уровень выше, т.е. в корень флешки.

Вот пока и всё, что у меня есть. Надеюсь скоро порадовать свежей информацией

Лечение вируса от читателя (Способ не работает. Ред. от 02.10.2015)

Помогла программа UsbFix (ССЫЛКА_УДАЛЕНА) Скачивайте последнюю версию и нажимайте беспощадную «Clean»

Осторожно, вычищает всё ненужное из автозагрузки

Спасибо Вам огромное! Думаю информация будет актуальна для посетителей!

Прим. от 02 октября 2015 года: ссылку на программу удалил. Сейчас там нельзя её скачать, а идёт вечное перенаправление с одного сайта на другой.

Кстати, у нас этот вирус как-то постепенно и умер. Все перекопировали себе скрипт, что писал выше для проверки флешки, каждый раз их чистили и проверяли. А у людей, которые вечно приносити зараженные устройства — отказались их брать. И так победили эту заразу.

Как восстановить удаленную информацию трояном?

Если вы желаете произвести восстановление информации, которую удалил данный вредитель, нужно применить программу Hetman Partition Recovery. Так как данный софт применяет низкоуровневую опцию в работе с накопителем, данный софт обогнёт блок трояна и сможет прочитать вашу информацию.

Скачиваем и устанавливаем софт. Затем, нужно проанализировать съёмный носитель, который подвергся заражению.

Важно: нужно восстановить данные перед очисткой флешки от вредителя. Также, отличным вариантом удаления вируса с внешнего носителя является команда DiskPart

Она позволит деинсталлировать все данные с носителя

Также, отличным вариантом удаления вируса с внешнего носителя является команда DiskPart. Она позволит деинсталлировать все данные с носителя.

Рекомендации

Когда беда будет уже позади, всё равно нужно будет проделать некоторые операции, которые отмечены в этом рекомендательном блоке. Не игнорируйте их, так как они обезопасят ваши устройства ещё больше и заметут следы вирусной атаки.

Обязательно проверьте системные папки компьютера или ноутбука на наличие остатков вируса. Для этого перейдите по следующему пути, где имя вы указываете именно своего компьютера:

C:usersваше имя пользователяappdataroaming

В этой папке не должны быть никаких файлов с разрешением .exe. Поэтому удалите все такие, если они есть в указанном месте.

- После проведения всех восстановительных работ обязательно ещё раз просканируйте флешку и компьютер антивирусным программным обеспечением, чтобы удостовериться в безопасности.

- Рекомендуется скопировать ваши файлы на компьютер, затем отформатировать флешку. Только после этого можно вернуть документы на носитель информации. Это поможет избавиться от дополнительных проблем и неполадок.

Лечение от вируса на флешки, который создает ярлык

Подключаем такую флешку к компьютеру и запускаем командную строку, для этого нажимаем Win + R. Появится черное окошко, то есть консоль. В нее пишем следующее:

cd /d F: (у меня к примеру флешка это буква F, у вас может быть другая, так что будьте внимательны); attrib -s -h -a -r /s /d *.* (*.* — это маска, означает что «лечить» будем все файлы на флешке);

После этого мы можем открыть флешку и увидеть что все файлы на месте.

После этого необходимо удалить все файлы, и оставить только autorun.inf.

Теперь нам нужно открыть программу Process Explorer, если ее у вас нет, то загрузите ее здесь.

Открываем Process Explorer, переходим в меню File (вверху) и выбираем там Show Details for All Processes чтобы были видны все процессы.

Зажимаем комбинацию Ctrl+L, после этого появится окошко в нижней части программы, где будут все процессы. Теперь необходимо найти файл autorun.inf, как правило он находится в ветке svchost.exe.

Теперь нажимаем правой кнопкой по найденному процессу и выбираем закрыть хендл (Close handle) — обычно это проходит без проблем. И уже после этого мы удаляем файл autofun.inf из флешки.

После этого нам нужно попасть во временную папку Temp, пусть который такой: C:users%username%AppDataLocalTemp (можете скопировать и вставить в адресную строку проводника). В этой папке необходимо найти необычный файл, у которого расширение .pif, мы можем как вручную его искать, так и воспользоваться поиском, но лучше все удалить из этой папки, хуже от этого не будет компьютеру, а вот лучше — скорее всего да.

Если вы все сделали правильно, то больше этого вируса у вас не будет ни на компьютере, ни на флешке.

Лучше после всех действий проверить компьютер на вирусы, если у вас нет установленного, то я рекомендую использовать ESET Online Scanner.

Рубрика: Полезно знать / Метки: флешка / 20 Август 2014 / Подробнее

Лечение флешки от вируса по видео инструкции

https://youtube.com/watch?v=xCqmp2sJ8g0

ТОП программ, которые сберегут Вашу флешку от вирусов

- Shortcut Virus Remover 3.1. — самая известная программа для удаления вирусов. Программу не нужно устанавливать, скачайте и откройте архив. Кликните на программу, в открывшемся окне выберите проверку внешнего накопителя.

- HFV Cleaner Pro — лучшая программа для борьбы с Worm и Trojan. На компьютер ее устанавливать не нужно. При первом открытии программа попросит ввести нужный вам пароль. Найдите флешку и удалите вирус. Восстановите видимость папок и остальных файлов.

- Shortcut Virus Remover BAT – небольшой файл, который после одного клика поможет удалить вредоносную программу.

- UsbFix — программа, которая проводит полную проверку и очистку флешки от вредоносных объектов. С ее помощью можно проверить персональный компьютер. Программа постоянно обновляется.

Вместо папок и файлов на флешке появились ярлыки: решение проблемы

Вы открыли свой USB-носитель информации, а от файлов и папок остались одни ярлыки? Главное без паники, ведь, скорее всего, вся информация в целости и сохранности. Просто на Вашем накопителе завелся вирус, с которым вполне можно справиться самостоятельно.

На флешке появились ярлыки вместо файлов

Такой вирус может проявлять себя по-разному:

- папки и файлы превратились в ярлыки;

- часть из них вообще исчезла;

- несмотря на изменения, объем свободной памяти на флешке не увеличился;

- появились неизвестные папки и файлы (чаще с расширением «.lnk»).

Прежде всего, не спешите открывать такие папки (ярлыки папок). Так Вы собственноручно запустите вирус и только потом откроете папку.

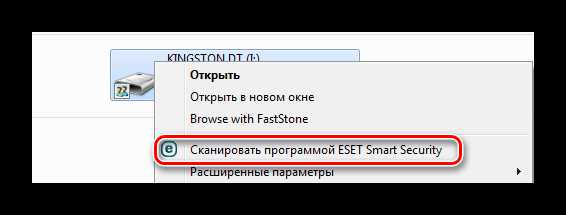

К сожалению, антивирусы через раз находят и изолируют такую угрозу. Но все же, проверить флешку не помешает. Если у Вас установлена антивирусная программа, кликните правой кнопкой по зараженному накопителю и нажмите на строку с предложением провести сканирование.  Если вирус удалится, то это все равно не решит проблему исчезнувшего содержимого.

Если вирус удалится, то это все равно не решит проблему исчезнувшего содержимого.

Еще одним решением проблемы может стать обычное форматирование носителя информации. Но способ этот довольно радикальный, учитывая что Вам может понадобиться сохранить данные на ней. Поэтому рассмотрим иной путь.

Шаг 1: Делаем видимыми файлы и папки

Скорее всего, часть информации вообще будет не видна. Так что первым делом нужно заняться этим. Вам не понадобится никакое стороннее ПО, так как в данном случае можно обойтись и системными средствами. Все, что Вам нужно сделать, заключается вот в чем:

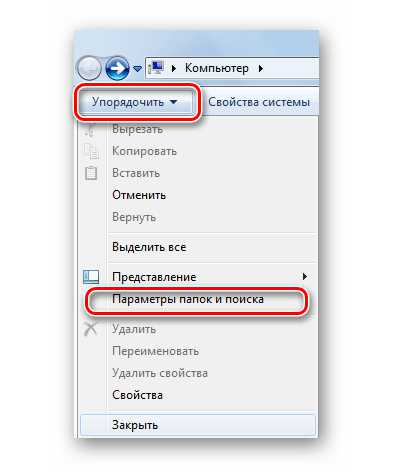

- В верхней панели проводника нажмите «Упорядочить» и перейдите в «Параметры папок и поиска».

Откройте вкладку «Вид». В списке снимите галочку с пункта «Скрывать защищенные системные файлы» и поставьте переключатель на пункте «Показывать скрытые файлы и папки». Нажмите «ОК».

Теперь все, что было скрыто на флешке, будет отображаться, но иметь прозрачный вид.

Теперь все, что было скрыто на флешке, будет отображаться, но иметь прозрачный вид.

Не забудьте вернуть все значения на место, когда избавитесь от вируса, чем мы и займемся далее.

Шаг 2: Удаляем вирус

Каждый из ярлыков запускает файл вируса, а, следовательно, «знает» его расположение. Из этого и будем исходить. В рамках данного шага сделайте вот что:

Кликните по ярлыку правой кнопкой и перейдите в «Свойства»

Обратите внимание на поле объект. Именно там можно отыскать место, где хранится вирус

В нашем случае это «RECYCLER\5dh09d8d.exe», то есть, папка RECYCLER, а «6dc09d8d.exe» – сам файл вируса.

Удалите эту папку вместе с ее содержимым и все ненужные ярлыки.

Шаг 3: Восстанавливаем нормальный вид папок

Осталось снять атрибуты «скрытый» и «системный» с Ваших файлов и папок. Надежнее всего воспользоваться командной строкой.

- Откройте окно «Выполнить» нажатием клавиш «WIN» + «R». Введите туда cmd и нажмите «ОК».

Введите

cd /d i:\

где «i» – буква, присвоенная носителю. Нажмите «Enter».

Теперь в начале строки должно появиться обозначение флешки. Введите

attrib -s -h /d /s

Нажмите «Enter».

Так сбросятся все атрибуты и папки снова станут видимыми.

Альтернатива: Использование пакетного файла

Можно создать специальный файл с набором команд, который проделает все эти действия автоматически.

- Создайте текстовый файл. Пропишите в нем следующие строки:

attrib -s -h /s /d rd RECYCLER /s /q del autorun.* /q

del *.lnk /q

Первая строка снимает все атрибуты с папок, вторая – удаляет папку «Recycler», третья – удаляет файл автозапуска, четвертая – удаляет ярлыки.

- Нажмите «Файл» и «Сохранить как».

Файл назовите «Antivir.bat».

Поместите его на съемный накопитель и запустите (щелкните мышкой дважды по нему).

При активации этого файла Вы не увидите ни окон, ни строки состояния – ориентируйтесь по изменениям на флешке. Если на ней много файлов, то возможно, придется подождать 15-20 минут.

Что делать, если через некоторое время вирус снова появился

Может случиться так, что вирус снова себя проявит, при этом флешку Вы не подключали к другим устройствам. Напрашивается один вывод: вредоносное ПО «засело» на Вашем компьютере и будет заражать все носители. Из ситуации есть 3 выхода:

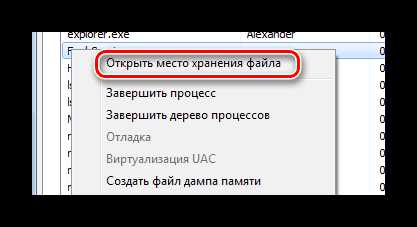

Специалисты говорят, что такой вирус можно вычислить через «Диспетчер задач». Для его вызова используйте сочетание клавиш «CTRL» + «ALT» + «ESC». Следует искать процесс с примерно таким названием: «FS…USB…», где вместо точек будут случайные буквы или цифры. Найдя процесс, можно кликнуть по нему правой кнопкой и нажать «Открыть место хранения файла». Выглядит это так, как показано на фото ниже.  Но, опять-таки он не всегда запросто удаляется с компьютера.

Но, опять-таки он не всегда запросто удаляется с компьютера.

Выполнив несколько последовательных действий, можно вернуть все содержимое флешки в целости и сохранности. Чтобы избежать подобных ситуаций, почаще пользуйтесь антивирусными программами.

Total Comander — спаситель папок флешки

Еще один вариант подручного средства

для отображения скрытых вирусом папок — использование удобного Total Comander

. Многие пользователи применяют его для быстрого перехода по файлам и папкам. Скачать командер можно по следующей

.

Работать в командере намного проще и быстрее, чем в том же интерфейсе ОС Windows. Открывается диалоговое окно программы. На верхней панели нужно нажать опцию — «Конфигурация».

Выбор Конфигурации

Далее выбирается «Содержимое панелей», потом «настройка» и выбирается «отображение файлов». После ставится галка на параметре — «скрыть/отобразить скрытые файлы», также можно поставить галочку и на соседнем пункте «отобразить системные файлы». И нажимается ОК.

Выбор отображения скрытых файлов

Для удобства пользователя все отображенные новые файлы отмечает программа красным восклицательным знаком.

Все отмеченные таким образом файлы следует сделать видимыми на постоянной основе. Для этого кликают правой кнопкой мыши, при наведении курсора на сам испорченный файл. Выбирается в меню — «Свойства». В открывшемся окне убирают все галки на параметрах файла.

Устранение скрытых параметров

Если после этих манипуляций все файлы в папке восстановились, убрались ярлыки и флешка вновь нормально работает, то все хорошо.

Нужно только снова проверить ее антивирусом

. Если же поправить атрибуты файлов не удалось, то придется воспользоваться собственноручно написанной мини-программой.

72 комментария

У меня нет на флешке файла autofun.inf. И при поиске в программе Process Explorer у меня нет файла autorun. Но все флешки заражаются от моего ноутбука. Помогите, пожалуйста.

Переустановка системы однозначно решит проблему с вирусом, проникшим в систему. Но сам файл, из которого вирус проник в систему может быть скрыт в любом файле на любом диске вашего компьютера. После переустановки системы удалите все подозрительные приложения, игры и файлы со своего компьютера.

У меня тоже самое. Что делать?

Спасибо за помощь. Удалось вернуть файлы в нормальное видимое состояние.

Благодарю за отзыв, рад что смог помочь

Столкнулся с такой проблемой — флешка заразила два ноутбука и ещё три флешки. Помог антивирус Касперского ( другие ничего не показывали Dr WEB и Avast и USB guard) Касперский определил путь — C:UsersДмитрийAppDataRoamingWinset Но сначала надо на панели управления — свойства папки — вид-поставить точку — показывать скрытые папки и файлы, тем самым увидеть папку AppData. В папке Winset три файла — они постоянно прописываются на флешке при открытии. В итоге я удалил папку Winset, перезагрузил компьютер — и отформатировал флешку при подключении и всё.

Когда я словил вирус, Касперский его еще не обнаруживал.

Подскажите, пожалуйста, если Process Explorer не обнаруживает процесс autofun.inf, то это значит, что его действительно не существует, компьютер чист и вирус я подхватила с другого компьютера? Папка Temp тоже отсутствует.

Да, вероятнее всего так и есть. Вспоминайте куда флешку втыкали, вот тот то комп и надо чистить.