Приступая к работе с технологией intel active management (amt)

Содержание:

- Band Steering на роутерах Keenetic

- ДРУГИЕ МАТЕРИАЛЫ ПО ТЕМЕ

- Лучшие практики для исправления проблем с iSCTsysTray8

- iSCTsysTray8 сканер

- Другие процессы

- Windows Hello для бизнеса

- Интерфейс прошивки

- Intel Management Engine Components (IMEC)

- Ошибка New CPU installed, fTPM NV corrupted

- Лучшие практики для исправления проблем с iSCTAgent

- Что такое iSCTsysTray8.exe?

- Что такое неизвестное устройство ACPI \ VEN_INTDEV_33A0?

- ISCT Life

- News and Events

- Архитектура

- Как включить AMD CPU fTPM в BIOS

- Ищем уязвимость

- Isctagent.exe безопасный, или это вирус или вредоносная программа?

- Что такое isctagent.exe?

- Our campuses

- Загрузите или переустановите iSCTsysTray8.exe

Band Steering на роутерах Keenetic

Выполните вход в настройки роутера Keenetic и перейдите на страницу «Домашняя сеть» (Мои сети и Wi-Fi). Там будет раздел «Бесшовный роуминг для беспроводных устройств». И чуть ниже пункт Band Steering.

В выпадающем меню напротив Band Steering есть 4 пункта:

- Предпочитать 2.4 ГГц – устройства будут отдавать предпочтение диапазону 2.4 ГГц. Будут держаться за эту сеть и переключаться на 5 ГГц только при плохом сигнале на 2.4 ГГц. Не рекомендую выбирать этот пункт.

- Предпочитать 5 ГГц – устройства будут до последнего (когда сигнал уже будет очень слабый) держаться за сеть на частоте 5 ГГц и только после этого переходить на 2.4 ГГц.

- По умолчанию – это золотая середина. Когда переключение на 2.4 ГГц и обратно происходит при достижение определенного порога RSSI (уровня сигнала).

- Не использовать – функция Band Steering отключена.

В качестве показателя, который определяет момент переключения из одного диапазона на другой используется RSSI (уровень сигнала, измеряется в дБм). Я рекомендую ставить либо «Предпочитать 5 ГГц», либо «По умолчанию». Нужно проверять и наблюдать, как будут вести себя подключенные устройства.

После включения Band Steering для сети в диапазоне 5 ГГц будут заданы такие же настройки, как для сети в диапазоне 2.4 ГГц.

На роутерах Zyxel Keenetic со старой прошивкой Band Steering можно настроить в разделе «Беспроводная сеть» – «Точка доступа 5 ГГц».

О режимах, которые доступны в выпадающем меню я рассказывал выше.

5

Сергей

Полезное и интересное

ДРУГИЕ МАТЕРИАЛЫ ПО ТЕМЕ

Параметры BIOS (18)

Название (синонимы) параметра

Назначение параметра

Тип

Варианты значений параметра

Особенности значений параметров и их влияние на работу компьютера

Wake Up Event Setup >>>

Раздел управления событиями выхода компьютера из режима сна.

раздел

Wake Up Event By >>>

>

Параметр определяет какая из систем будет отрабатывать события, выводящие компьютер из режима сна.

параметр

— BIOS — OS

Описание значений параметров:

BIOS — Отрабатывать события будет BIOS (UEFI).OS — Отрабатывать события будет операционная система.

Wake on Lid Open >>>

Включает/отключает пробуждение ноутбукаот режима сна при открытии его крышки.

параметр

— Disabled — Enabled

Описание значений параметров:

Disabled — Пробуждение при открытии крышки отключено.Enabled — Пробуждение включено

Особенности:

Параметр встречается только на ноутбуках.

Wake on LAN >>>

Параметр, позволяющий компьютеру выходить из режима сна посредством встроенной сетевой карты

параметр

— Disabled — Enabled

Описание значений параметров:

Disabled — Компьютер не будет пробуждаться от сетевой карты.Enabled — Компьютер будет выходить из режима сна по сигналу сетевой карты.

Suspend to RAM >>>

Включение параметра позволяет системе сохранять свое состояние в оперативной памяти, если задействован режим энергосбережения S3, при котором все компоненты компьютера, кроме оперативной памяти, находятся в режиме сна.

параметр

— Auto — Disabled

Описание значений параметров:

Auto — Параметр будет включаться автоматически, например, если включена функция Entry on S3 RTC Wake.Disabled — Параметр отключен

Resume From S3/S4/S5 by PS/2 Mouse >>>

Параметр позволяет выводить компьютер из режима сна (состояния S3, S4, S5) при помощи компьютерной мыши (движение, щелчок кнопкой).

параметр

— Disabled — Enabled

Описание значений параметров:

Disabled — параметр отключен.Enabled — параметр включен.

Resume From S3/S4/S5 by PS/2 Keyboard >>>

>

Параметр позволяет выводить компьютер из режима сна (состояния S3, S4, S5) при помощи клавиатуры.

параметр

— Disabled — Any Key — Hot Key

Описание значений параметров:

Disabled — параметр отключен.Any Key — выход компьютер из режима сна после нажатия любой клавиши.Hot Key — выход компьютер из режима сна после нажатия определенного сочетания клавиш (параметр Hot Key).

Resume From S3 by USB Device >>>

>

Параметр дает возможность выводить компьютер из S3-состояния устройству, подключенному к USB-разъему. S3 — режим энергосбережения, при котором из всех компонентов компьютера работает только оперативная память.

параметр

— Disabled — Enabled

Описание значений параметров:

Disabled — параметр отключен.Enabled — параметр включен.

Resume By RTC Alarm >>>

— RTC Alarm Power On — Power On By RTC Alarm

Параметр, позволяющий компьютеру просыпаться в определенный день, или в определенное время (в режиме реального времени — Real Time Clock). Например, для выполнения какой-либо задачи.

параметр

— Disabled — Everyday — By Date — Date (RTC Alarm Date) — Time (RTC Alarm Time)

Описание значений параметров:

Disabled — Выход из сна по расписанию отключен.Everyday — Ежедневный выход компьютера из режима сна по указанному в Time времени.By Date — Выход компьютера из режима сна в определенные даты, указанные в поднастройке Date.Date (RTC Alarm Date) — указание нужной даты.Time (RTC Alarm Time) — указание нужного времени.

Resume By PCI or PCI-E Device >>>

Параметр дает возможность картам расширения, установленным в разъемы PCI или PCI-E, выводить компьютер из режима сна.

параметр

— Disabled — Enabled

Описание значений параметров:

Disabled — Возможность отключена.Enabled — Возможность включена.

Лучшие практики для исправления проблем с iSCTsysTray8

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с iSCTsysTray8. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

iSCTsysTray8 сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Другие процессы

sxexp32.dll rpsystray.exe bitguard.dll iSCTsysTray8.exe geekbuddyrsp.exe fguard.exe filecoauth.exe downloader2.exe microsoft.msn.news.exe regcheck.vbs searchbandapp.exe

Windows Hello для бизнеса

Windows Hello для бизнеса обеспечивает различные варианты проверки подлинности, предназначенные для замены паролей, которые могут быть трудны для запоминания и легко могут быть скомпрометированы. Кроме того, при использовании решений по принципу «имя пользователя — пароль» часто для проверки подлинности на различных устройствах и в различных службах выбираются одинаковые комбинации имени пользователя и пароля; если эти учетные данные станут кому-либо известны, они будут скомпрометированы во многих местах. Windows Hello для бизнеса готовит устройства поочередно и объединяет информацию, указанную на каждом устройстве (т.е. криптографический ключ) с дополнительной информацией для проверки подлинности пользователей. В системе с доверенным платформенным модулем модуль может защитить ключ. Если в системе отсутствует TPM, ключ защищают программные средства. В качестве дополнительных данных, которые пользователь должен предоставить, может служить значение PIN-кода или, если в системе установлено необходимое оборудование, биометрические сведения, такие как отпечаток пальца или распознавание лиц. Для защиты личных данных биометрическая информация используется только на заданном устройстве, у которого имеется доступ к специальному ключу: эти данные не передаются на другие устройства.

Для внедрения новой технологии проверки подлинности необходимо, чтобы поставщик удостоверений и организации развернули и начали применять эту технологию. Windows Hello для бизнеса позволяет пользователям проводить проверку подлинности со своей существующей учетной записью Майкрософт, учетной записью Active Directory, учетной записью Microsoft Azure Active Directory или даже использовать для этого службы поставщика удостоверений от сторонних разработчиков или службы проверяющей стороны, которые поддерживают проверку подлинности Fast ID Online V2.0.

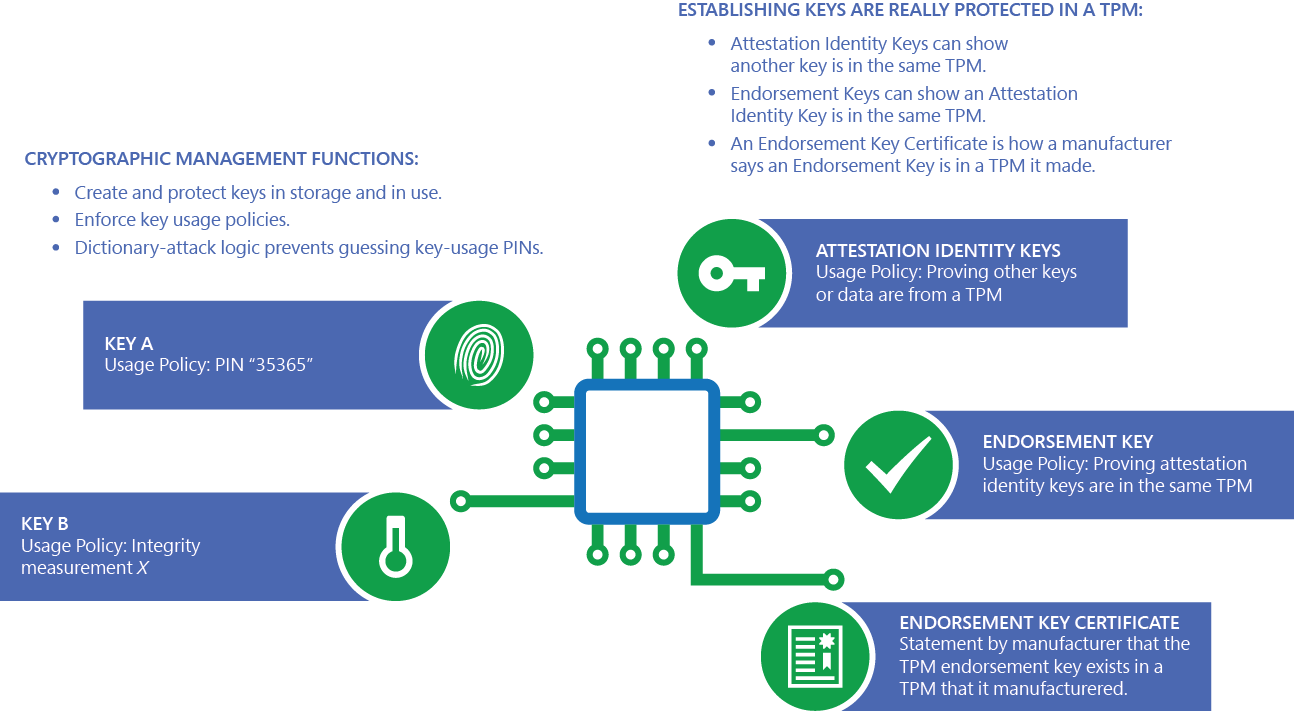

Поставщики удостоверений могут различными способами обрабатывать учетные данные на клиентских устройствах. Например, организация может подготовить только устройства с TPM, чтобы иметь уверенность в том, что TPM защищает учетные данные. Для того чтобы система была способна отличить TPM от вредоносной программы, действующей как TPM, требуются следующие свойства TPM (см. рис. 1):

• Ключ подтверждения. Производитель TPM может создать в модуле специальный ключ, который называется ключ подтверждения. В сертификате ключа подтверждения, подписанного производителем, говорится, что ключ подтверждения присутствует в TPM, который сделал производитель. Решения могут использовать этот сертификат с TPM с содержащимся в нем ключом подтверждения, который подтверждает, что в сценарии действительно задействован TPM от конкретного производителя TPM (а не вредоносная программа, имитирующая TPM).

• Ключ удостоверения подлинности. В целях защиты личных данных в большинстве сценариев TPM не используется ключ подтверждения. Вместо этого в них используются ключи удостоверения подлинности, и ЦС применяет ключ удостоверения подлинности и его сертификат для подтверждения того факта, что в реальном TPM действительно имеется один или несколько ключей удостоверения подлинности. ЦС удостоверений выпускает сертификаты ключей удостоверения подлинности. Несколько ЦС удостоверений, как правило, рассматривают один и тот же сертификат ключа подтверждения, который может определить TPM как уникальный, но создано может быть любое количество сертификатов ключей удостоверения подлинности в целях ограничения распространения информации в другие сценарии.

Рисунок 1. Управление криптографическим ключом TPM

При использовании Windows Hello для бизнеса Майкрософт может выполнять роль ЦС для проверки подлинности. Службы Майкрософт могут выдавать сертификат ключа удостоверения подлинности для каждого устройства, пользователя и поставщика удостоверения, чтобы гарантировать защиту личных данных и помочь поставщикам удостоверений обеспечить выполнение требований TPM на устройстве перед тем, как будут подготовлены учетные данные Windows Hello для бизнеса.

Интерфейс прошивки

ACPI определяет множество таблиц, которые обеспечивают интерфейс между ACPI-совместимой операционной системой и системной прошивкой ( BIOS или UEFI ). Это включает, например, RSDP, RSDT, XSDT, FADT, FACS, DSDT, SSDT, MADT и MCFG.

Таблицы позволяют описать аппаратное обеспечение системы независимым от платформы способом и представлены либо в виде структур данных с фиксированным форматом, либо в виде AML. Основная таблица AML — это DSDT (таблица описания дифференцированной системы). AML можно декомпилировать с помощью таких инструментов, как Intel iASL (с открытым исходным кодом, часть ACPICA) для таких целей, как исправление таблиц для расширения совместимости с ОС.

Указатель описания корневой системы (RSDP) расположен в зависимости от платформы и описывает остальные таблицы.

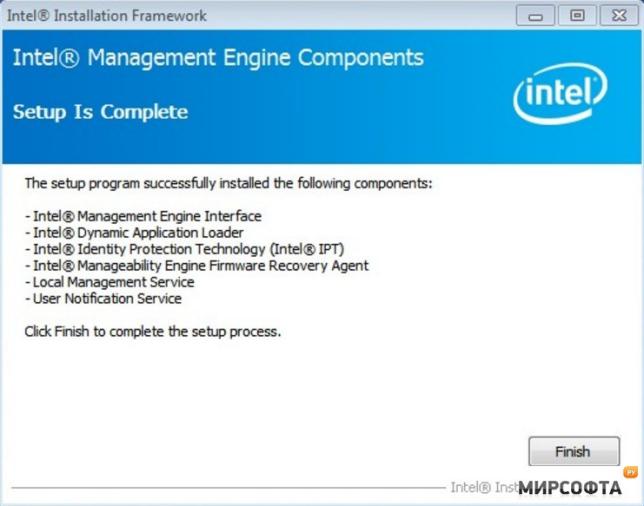

Intel Management Engine Components (IMEC)

Данное ПО устанавливает необходимые для корректной работы компоненты:

| Компонент | Краткое описание |

|---|---|

| Management Engine Interface | Для работы интерфейса ME. |

| Dynamic Application Loader | Предположительно работает под процессом jhi_service.exe. Вроде технология защиты, представляет базовые службы связи. Необходима для обеспечения аппаратного решения безопасности. |

| Identity Protection Technology (IPT) | Комплект технологий для проверки подлинности онлайн-доступа. Обеспечивает надежный уровень безопасности на предприятиях и веб-сайтах. В некотором смысле является альтернативной SMS аутентификации. Также включает в себя Intel Authenticate и Protected Transaction Display (PTD). |

| Manageability Engine Firmware Recovery Agent | Работает предположительно под процессом updateui.exe, который запускается из:

C:\Program Files (x86)\Intel\Intel(R) Update Manager\bin Данный компонент позволяет выполнять критические обновления безопасности микропроцессора. Вероятно имеется ввиду обновление прошивки ME. |

| Local Management Service | Работает под процессом LMS.exe, запускается из:

C:\Program Files (x86)\Intel\Intel(R) Management Engine Components\LMS\ Компонент представляет из себя службу локального управления. Имеет отношение к безопасности судя по полному названию — Management and Security Application Local Management Service. На офф сайте также указано название Intel Serial Over LAN. |

| User Notification Service | Работает под процессом UNS.exe, полное название — Active Management Technology User Notification Service. Судя по названию — возможно отвечает за показ уведомлений. Представляет из себя службу. |

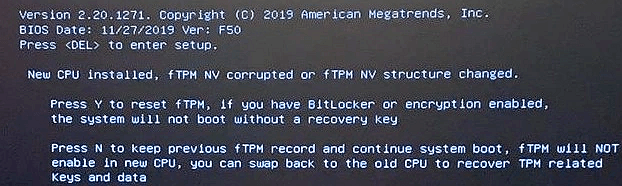

Ошибка New CPU installed, fTPM NV corrupted

Если на вашем компьютере включен fTPM, то после установки нового процессора вы можете получить ошибку со следующим сообщением «New CPU installed, fTPM NV corrupted or fTPM NV structure changed».

Причина данной проблемы в том, что при каждом включении компьютера fTPM проверяет его конфигурацию и если она изменилась, то доступ к ключам шифрования блокируется. Для продолжения работы можно нажать на клавишу «Y» для сброса всех настроек TPM и удаления ключей шифрования. В этом случае вы можете потерять все данные, если они были зашифрованы с помощью Bitlocker. Либо можно нажать «N» и продолжить загрузку без TPM. В этом случае можно установить старый процессор и восстановить ключи TPM.

Лучшие практики для исправления проблем с iSCTAgent

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с iSCTAgent. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Что такое iSCTsysTray8.exe?

iSCTsysTray8.exe это исполняемый файл, который является частью ISCTsysTray разработанный Intel Corporation, Версия программного обеспечения для Windows: 4.1.40.2143 обычно 248296 в байтах, но у вас может отличаться версия.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер. Пожалуйста, прочитайте следующее, чтобы решить для себя, является ли iSCTsysTray8.exe Файл на вашем компьютере — это вирус или вредоносная программа, которую вы должны удалить, или, если это действительно допустимый файл операционной системы Windows или надежное приложение.

(опциональное предложение для Reimage — Cайт | Лицензионное соглашение | Политика конфиденциальности | Удалить)

Что такое неизвестное устройство ACPI \ VEN_INTDEV_33A0?

Обычно, когда вы видите Неизвестное устройство в диспетчере устройств это означает, что драйвер устройства отсутствует, и вы можете попробовать выполнить следующие действия, чтобы определить, является ли он ACPI \ VEN_INTDEV_33A0.

-

Щелкните правой кнопкой мыши на этом Неизвестное устройство и нажмите свойства.

-

Нажмите на подробности и выберите Путь к экземпляру устройства в Имущество раздел, то вы можете увидеть, если это ACPI \ VEN_INTDEV_33A0 под Значение раздел.

Помимо ACPI \ VEN_INTDEV_33A0, вы также можете увидеть описания, как показано ниже:

- ACPI \ INT33A0 \ 0

- ACPI \ INT33A0

- INT33A0

Эти устройства принадлежат Драйвер технологии Intel Smart Connect, который предназначен для обновления программ путем периодического выхода компьютера из спящего режима на короткое время. Таким образом, вы можете загрузить драйвер Intel Smart Connect Technology на свой компьютер, чтобы решить вашу проблему.

ISCT Life

We embrace and recognise the importance of extra-curricular activity.

Discover More

PARENTAL INVOLVEMENT

We believe that parental engagement leads to student success. Find out how you can get involved in your child’s education.

DISCOVER MORE

News and Events

VIRTUAL TOUR

August 31, 2020

We have created an amazing virtual tour of the International School of Cape Town… You will be able to get a view of both Struben House and Woodlands Heights. So, …

Read More

The tension in the air has broken!

August 13, 2021

The May 2021 IGCSE exam results are out and they are very good! Of our 230 subject entries, our students achieved 112 (yes, one hundred and twelve) A*s and As …

Read More

Student Leadership at ISCT

August 2, 2021

At ISCT we believe that our students, by the time they reach Yr12, should be equipped with the skills required to serve in a leadership role. To achieve this, students …

Read More

Music and Academics-enhancing the left-right brain function

July 30, 2021

Becoming a musician is so much more than learning how to play a tune. It is about developing yourself as a learner, a thinker and a person equipped with the …

Read More

How Different is the British Key Stage 3 Curriculum from the Basic South African Curriculum?

June 1, 2021

Content shared by Mr. Phillip James, Head of Key Stage 3, International School of Cape Town Although there are some similarities between the South African high school curriculum and the …

Read More

Joining Key Stage 2 at ISCT from a CAPS curriculum school: What To Expect

May 14, 2021

Content shared by Ms. Sheila Neethling, Head of Key Stage 2, International School of Cape Town As the International School of Cape Town, we revel in our South African-ness while …

Read More

Early Years and KEY STAGE ONE – Understanding the Differences between the SA AND UK curriculum

May 3, 2021

Content shared by Ms. Adi Daniel, Head of Key Stage One, International School of Cape Town I am often asked about the difference between the South African CAPS curriculum and …

Read More

Refocusing Our Vision

May 2, 2021

As we came to the end of 2020, the school leadership team felt it was time to refocus our vision, mission and values. We felt that moving forward we wanted …

Read More

What’s been happening at isct?

March 11, 2021

Despite the immense challenges brought upon us all with Covid, the school has managed to complete significant capital upgrades over the past year, to the benefit of its students and …

Read More

INTRODUCING THE ISCT Student Leadership Forum 2021 (SLF)

March 4, 2021

The Students Leadership Forum (SLF) was inducted on Monday the 1st of March during the morning High School assembly. With two representatives from each class, these students are an important …

Read More

Year 7 horror stories

April 29, 2020

We have received three incredible “Horror Stories” from three very talented Year 7 students! Take a read and let us know what you think! Horror Story – Trystan Horror …

Read More

For attention: May 2020 exam students and parents

April 1, 2020

To all Cambridge International Schools worldwide, Cambridge Assessment International Education would like to reiterate our thanks to schools for your support and feedback on our decision not to hold our …

Read More

THE LATEST SCHOOL CALENDAR

June 21, 2020

Please find the latest school calendar by clicking here.

Read More

31 Eden Road, Claremont 7700,Cape Town,South Africa

Edinburgh Close,Wynberg 7806,Cape Town,South Africa

Архитектура

ACPI на уровне микропрограмм состоит из трех основных компонентов: таблиц ACPI, ACPI BIOS и регистров ACPI. ACPI BIOS генерирует таблицы ACPI и загружает таблицы ACPI в основную память . Большая часть прошивки функциональности ACPI обеспечивается в байткод из ACPI Machine Language (AML), в Тьюринг-полной , предметно-ориентированного языка низкого уровня , которые хранятся в таблицах ACPI. Чтобы использовать таблицы ACPI, операционная система должна иметь интерпретатор байт-кода AML. Эталонная реализация интерпретатора AML предоставляется Архитектурой компонентов ACPI (ACPICA). Во время разработки BIOS байт-код AML компилируется из кода ASL (исходный язык ACPI).

В целом дизайнерское решение не обошлось без критики. В ноябре 2003 года Линус Торвальдс — автор ядра Linux — охарактеризовал ACPI как «полную катастрофу дизайна во всех смыслах». В 2001 году другие старшие разработчики программного обеспечения Linux, такие как Алан Кокс, выразили озабоченность по поводу требований, чтобы байт-код из внешнего источника запускался ядром с полными привилегиями, а также общей сложностью спецификации ACPI. В 2014 году Марк Шаттлворт , основатель дистрибутива Ubuntu Linux , сравнил ACPI с троянскими конями .

Компонентная архитектура ACPI (ACPICA)

Component Architecture ACPI ( ACPICA ), в основном написано инженерами Intel, обеспечивает открытый исходный код платформу независимой эталонную реализацию операционной системы , связанный с кодом ACPI. Код ACPICA используется Linux, Haiku , ArcaOS и FreeBSD, которые дополняют его кодом своей операционной системы.

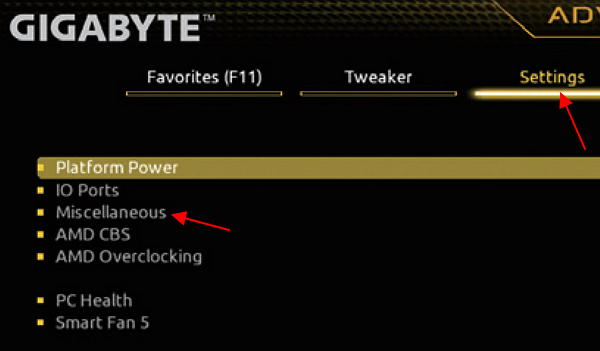

Как включить AMD CPU fTPM в BIOS

Поддержка AMD CPU fTPM – это достаточно новая функция, которая появилась в BIOS материнских плат относительно недавно. На платах для процессоров AMD она присутствует начиная с первого поколения Ryzen (чипсеты AMD 300). Если такая функция есть на вашей плате, то ее нужно включить вручную, так как по умолчанию она отключена.

Из-за значительных отличий в BIOS разных производителей, процесс включения fTPM также сильно отличается от одной материнской платы к другой. Ниже мы рассмотрим несколько примеров, как включить AMD CPU fTPM на платах от GIGABYTE, ASUS, ASRock и MSI.

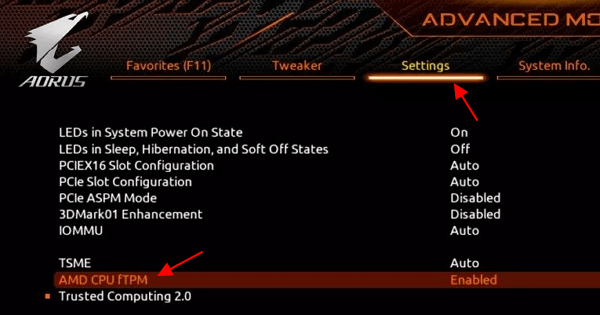

GIGABYTE

На материнских платах GIGABYTE для процессоров AMD программная эмуляция работает с чипсетами AMD 300-й, 400-й, 500-й и TRX40-й серии. Для включения данной функции нужно зайти в BIOS и перейти в раздел «Settings – Miscellaneous – AMD CPU fTPM».

На платах GIGABYTE AOURUS данная функция может быть доступна в разделе «Settings – AMD CPU fTPM».

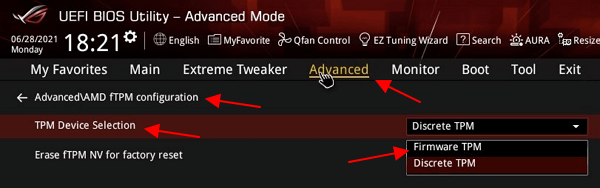

ASUS

На платах ASUS для процессоров AMD программная эмуляция модуля TPM доступна с чипсетами AMD 300, 400, 500, TRX40 и WRX80. Для активации этой функции нужно открыть настройки BIOS и перейти в раздел «Advanced – AMD fTPM configuration – Firmware TPM»

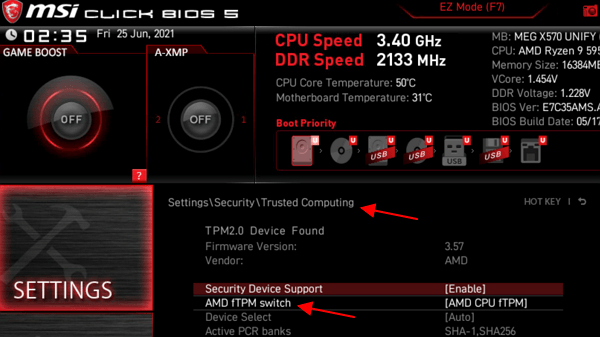

MSI

На материнских платах от MSI для процессоров AMD программная эмуляция поддерживается с чипсетами AMD 300, 400, 500, TRX40 и X399. Чтобы включить данную функцию нужно перейти в настройки BIOS и открыть раздел «Settings – Security – Trusted Computing – AMD fTPM switch – AMD CPU fTPM»

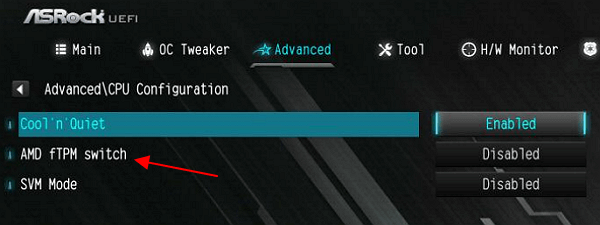

ASRock

На платах от ASRock для процессоров AMD программная эмуляция TPM должна присутствовать как минимум на чипсетах AMD 300, 400, 500. Для включения этой функции нужно открыть BIOS и перейти в раздел «Advanced – CPU Configuration – AMD fTPM Switch».

Если у вас Ryzen 1-го поколения или новее, но вы не можете найти опцию включения fTPM в BIOS, то вам нужно обратиться к инструкции к материнской плате. Там должно быть описано расположение этой опции.

Ищем уязвимость

UsbRt

Попробуем самостоятельно найти уязвимость в модуле UsbRt. Для начала откроем дамп BIOS в UEFITool, после чего сделаем поиск по тексту «UsbRt», и обнаружим, что это название в прошивке отсутстует (вендор не оставил информацию о названиях модулей) либо называется он по-другому.Произведя поиск в различных источниках (например, здесь) мы определяем, что модулю UsbRt соответствует GUID 04EAAAA1-29A1-11D7-8838-00500473D4EB. Теперь, при помощи поиска по GUID, мы можем извлечь соответствующую секцию образа PE32. На самом деле UEFITool содержит в себе базу общеизвестных GUID-ов, но надпись «USBRT» пришлось бы искать глазами, поскольку поиск по тексту не включает в себя записи из базы GUID-ов.

Здесь и далее будет использоваться инструмент IDA Pro с указанными выше плагинами, но все необходимые манипуляции доступны и в Ghidra.

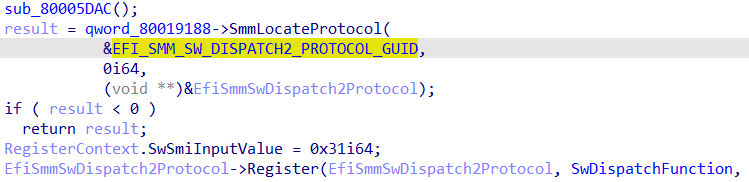

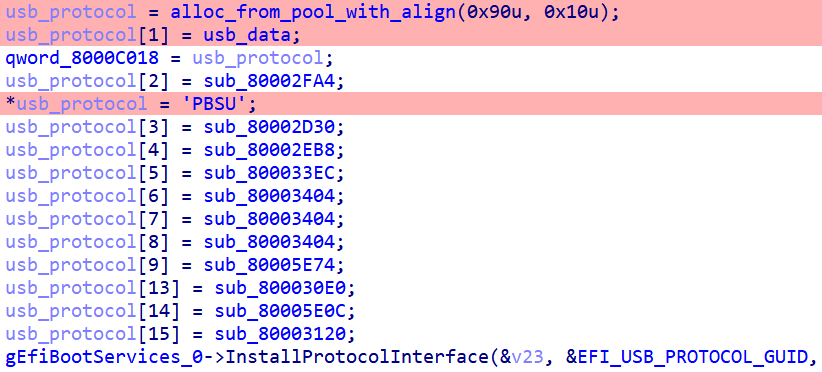

После открытия модуля UsbRt в IDA Pro нам необходимо найти обработчик software прерываний. Чаще всего все достаточно просто — после отработки плагина ida-efitools2 функция уже подписана как «DispatchFunction».

Но в данном случае эта функция относится к протоколу EFI_SMM_USB_DISPATCH2_PROTOCOL, который нас не сильно интересует. Нам следует отталкиваться от перекрестных ссылок на EFI_SMM_SW_DISPATCH2_PROTOCOL_GUID, чтобы определить место использования интересующего нас протокола. Так мы сможем понять какая функция регистрируется в качестве обработчика software прерываний.

Я назвал обнаруженный обработчик как «SwDispatchFunction». Также можно заметить, что этому обработчику соответствует SMI прерывание #31h.

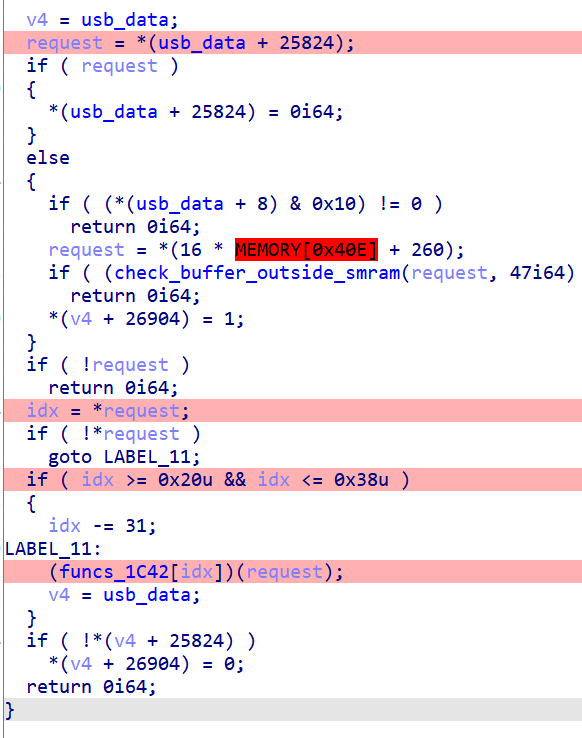

Здесь стоит обратить внимание на некий глобальный указатель на структуру «usb_data», на основе которой происходит много операций. Из неё же извлекается структура «request», откуда в свою очередь извлекается некий индекс

Ниже можно заметить, что на основе индекса происходит вызов функции из массива.

Сделаем вид, что просмотрели все 24 функции, и наибольший интерес у нас вызвала функция с индексом 14 (sub_80003080), которую назовём как «subfunc_14».

Функция, после нескольких арифметических операций, извлекает и передает указатель из структуры usb_data в следующую функцию:

Здесь мы обнаруживаем просто изумительную функцию! Помимо возможности исполнить произвольный адрес эта функция так же позволяет передать вплоть до 7 аргументов! Но главный вопрос — можем ли мы управлять передаваемым указателем?

Приступим к изучению указателя usb_data. Список перекрестных ссылок не оставляет никаких надежд усомниться в местонахождении инициализации данного указателя:

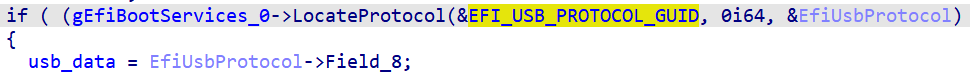

Судя по всему, нам придётся искать модуль, который производит установку протокола EFI_USB_PROTOCOL (сразу после того как убедились, что этот протокол не устанавливается в модуле UsbRt):

На данном этапе, возможно, уместно было бы воспользоваться плагином efiXplorer для поиска нужного модуля, но мы сделаем по старинке. Копируем GUID интересующего нас протокола (ida-efitools2 позволяет это делать при помощи горячей клавиши Ctrl-Alt-G) либо извлекаем соответствующие этому GUID байты. Полученную информацию используем для поиска в прошивке при помощи UEFITool (ставим галочку Header and body).

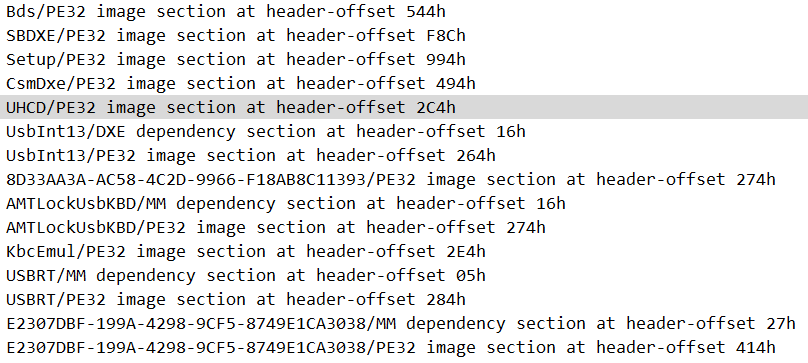

Сразу можно отсечь модули, у которых вхождения не только в PE32, но и в «MM dependecy section» (секция зависимостей модуля), поскольку модуль не может одновременно предоставлять протокол и зависеть от него.На выбор остаётся Bds, SBDXE, Setup, CsmDxe, UHCD, KbcEmul и некий безымянный модуль. Можно бегло просмотреть все эти модули на предмет установки протокола EFI_USB_PROTOCOL, но что-то мне подсказывает, что первая буква в аббревиатуре UHCD означает Usb, поэтому перейдем сразу к нему.

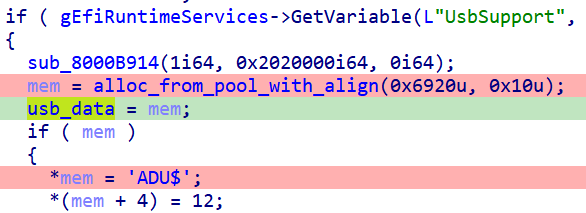

UHCD

EFI_USB_PROTOCOL действительно устанавливается в этом модуле. Тут же мы видим указатель usb_data

Также важно отметить, что в первое поле структуры EFI_USB_PROTOCOL записывается сигнатура «USBP» (‘PBSU’ при обратном порядке байтов). Осталось понять, откуда берётся usb_data

Структура аллоцируется при помощи той же функции, что и в случае с EFI_USB_PROTOCOL. Также устанавливается сигнатура «$UDA» (Usb DAta?). Как же происходит аллокация памяти?

Вот где собака зарыта! Память выделяется при помощи EFI_BOOT_SERVICES, т.е. в фазе DXE. Это значит, что память не размещена внутри SMRAM, поэтому ОС имеет полный доступ к этой памяти, осталось только найти нужные структуры в ней. Тут не помешает отметить, что память выделяется с типом «AllocateMaxAddress», из-за чего с высокой долей вероятности выделенный буфер будет располагаться где-то неподалеку от начала SMRAM.

Isctagent.exe безопасный, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как isctagent.exe, должен запускаться из, а не из другого места

Для подтверждения откройте диспетчер задач, выберите «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач. Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, — это Microsoft Process Explorer. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о isctagent.exe:

- Находится в C: \ Program Files \ intel \ intel (r) технологический агент smart connect вложенная;

- Издатель: Intel Corporation

- Полный путь:

- Файл справки:

- URL издателя: www.intel.com/content/www/us/en/architecture-and-technology/smart-connect-technology.html

- Известно, что до 13.22 MB по размеру на большинстве окон;

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вам следует определить, заслуживает ли он доверия, перед удалением isctagent.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ intel \ intel (r) агент технологии Smart Connect) и сравните размер и т. Д. С приведенными выше фактами.

Что такое isctagent.exe?

isctagent.exe это исполняемый файл, который является частью Intel Connect Technology Смарт Программа, разработанная Intel Corporation, Программное обеспечение обычно о 13.22 MB по размеру.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер. Пожалуйста, прочитайте следующее, чтобы решить для себя, является ли isctagent.exe Файл на вашем компьютере — это вирус или троянский конь, который вы должны удалить, или это действительный файл операционной системы Windows или надежное приложение.

(опциональное предложение для Reimage — Cайт | Лицензионное соглашение | Политика конфиденциальности | Удалить)

Our campuses

WOODLAND HEIGHTS

EDINBURGH CLOSE, WYNBERG

Welcome to Woodland Heights, the original ISCT campus. Home to Key Stage 2 (Years 3-6) and High School (Years 7-12/13). Built in the 1920s, many of Woodland Heights’ beautiful features—including the terraced gardens—can still be seen around the building. Some say it reminds them of Hogwarts—minus the moving staircases of course! That said, there’s definitely magic in the air…

STRUBEN HOUSE

31 EDEN ROAD, CLAREMONT

Introducing our newest campus: Struben House. Held in trust by the Cape Town Child Welfare Society, Struben House opened its doors to Key Stage 1 (Years 1-2) in 2016. Some say it’s comparable in size and splendour to Downton Abbey. The children love the classrooms—designed just for them—and the beautiful garden with its majestic 500-year-old yellowwood tree at its centre.

Загрузите или переустановите iSCTsysTray8.exe

Вход в музей Мадам Тюссо не рекомендуется загружать файлы замены exe с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам нужно скачать или переустановить iSCTsysTray8.exe, то мы рекомендуем переустановить основное приложение, связанное с ним ISCTsysTray.

Что такое ISCTsysTray

Процесс, известный как ISCT SysTray, принадлежит программному обеспечению Intel Smart Connect Technology (версия 4.1 x64, 4.0 x64) или программному обеспечению Intel PROSet / Wireless WiFi или ISCTsysTray от Intel (www.intel.com). Описание: ISCTsysTray8.exe не является необходимым для Windows и часто вызывает проблемы.

Информация об операционной системе

Ошибки iSCTsysTray8.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

- Окна 10

- Окна 8.1

- Окна 7

- Windows Vista

- Windows XP

- Windows ME

- Окна 2000