Как изменить пароль root в ubuntu linux

Содержание:

- Восстановление root пароля в Ubuntu

- Минусы использования sudo

- Переключение на суперпользователя в терминале

- Установка

- How to enable root user in Ubuntu?

- Повышение пользовательских прав командой sudo

- root account

- Заметки

- Какой пароль по умолчанию для UBUNTU используется по умолчанию, измените пароль root

- How to disable your root account on Ubuntu

- Учётная запись root

- sudo не спрашивает пароль

- Сброс пароля Ubuntu

- Основы

- Summing up

Восстановление root пароля в Ubuntu

Быстрое восстановление доступа

Забыли рутовый пароль для входа в Ubuntu Linux? Не беда. Сейчас расскажем, как быстро восстановить доступ.

Упомянутый здесь метод работает для сброса пароля Ubuntu в VMware, двойной загрузки или одиночной установки. Все, что вам нужно, это немного терпения и выполнить пару команд. Вы сбросите пароль root в течение пары минут.

Если нужна другая сборка, то мы также рассказывали про восстановление пароля в CentOS и Debian

Сброс пароля Ubuntu из режима восстановления (recovery mode)

Шаг 1. Загрузитесь в режиме восстановления

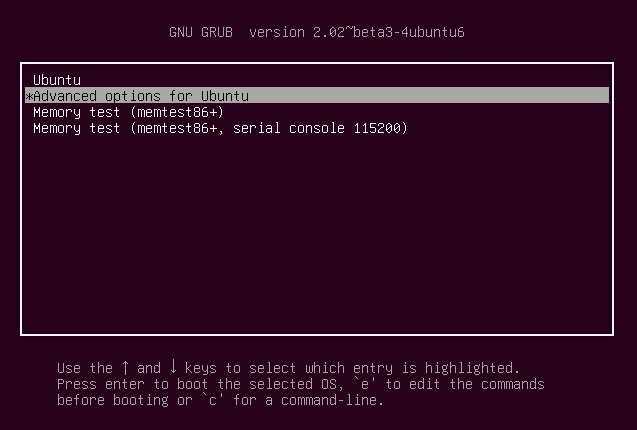

Включите компьютер. Зайдите в меню Grub. Как правило, оно появляется автоматически, а если нет, то удерживайте клавишу Shift, пока не появится меню загрузки.

Если вы используете Oracle VirtualBox или VMWare, вы должны удерживать клавишу Shift при появлении логотипа Oracle или VMWare.

В меню grub выберите «Дополнительные параметры для Ubuntu» (Advanced Options for Ubuntu) :

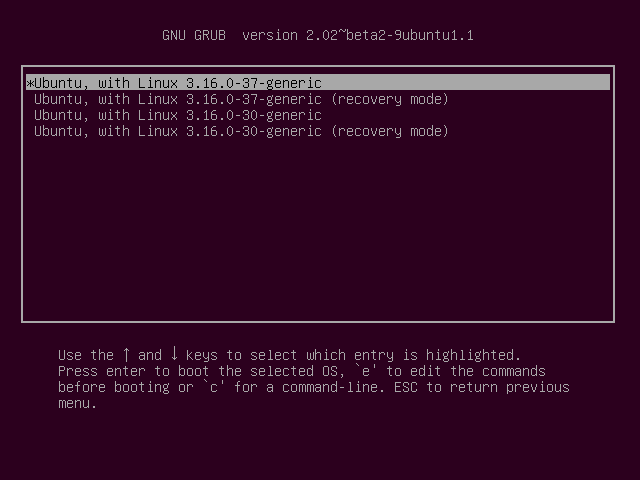

Здесь вы увидите возможность перейти в режим восстановления (recovery mode) :

Выбрав его, вы сначала увидите темный экран и после непродолжительной загрузки окажитесь в меню восстановления.

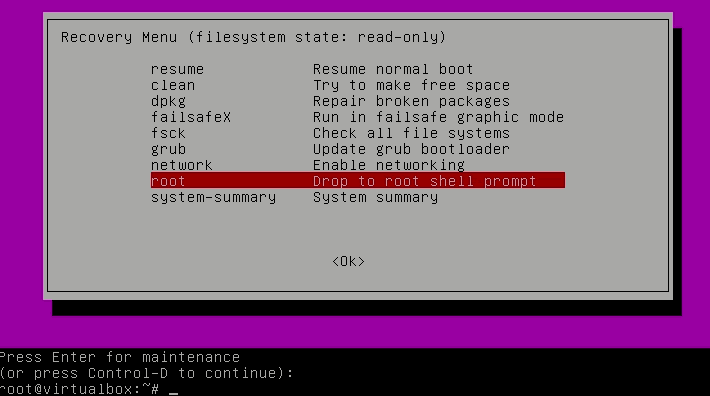

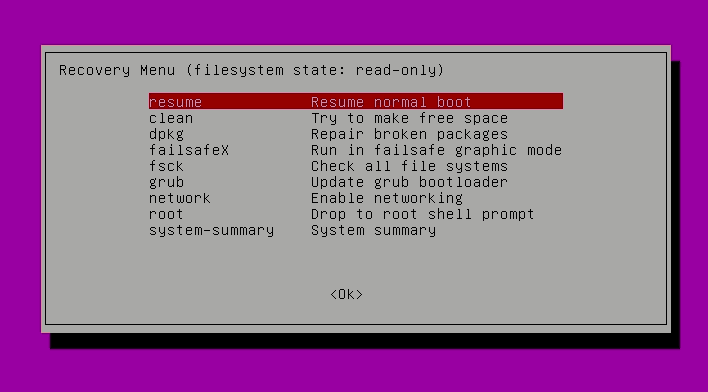

Шаг 2. Переходим в командный интерпретатор суперпользователя

Теперь вам будут представлены различные варианты режима восстановления. Здесь вам нужно выбрать «Root Drop to root shell prompt» («Перейти в командный интерпретатор суперпользователя» по-русски) . Просто нажмите клавишу Enter, чтобы выбрать эту опцию.

После этого у вас внизу появится командная строка.

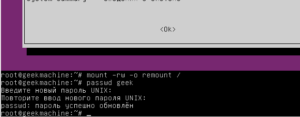

Шаг 3: Перемонтировать рут с правами записи

У вас должен быть доступ на запись к корневому разделу. По умолчанию он имеет доступ только для чтения. Используйте команду ниже, чтобы перемонтировать ее с правами записи:

Шаг 4: Сбросьте имя пользователя или пароль

Здесь вам будет представлен root-доступ. Используйте следующую команду, чтобы получить список всех доступных пользователей:

Из предыдущей команды выберите пользователя (username), для которого вы хотите сбросить пароль. Теперь используйте следующую команду для сброса пароля для выбранного пользователя (вместо username указываем имя нашего пользователя):

У нас запросят новый пароль и подтверждение. Введите новый пароль дважды:

Готово! Вы только что успешно сбросили пароль. Теперь выйдите из командной строки root:

Когда вы выйдете, вы вернетесь в меню режима восстановления. Выберите нормальный вариант загрузки — Resume.

Может появится предупреждение о совместимости графического режима, но не волнуйтесь. Полная перезагрузка решит проблему, если таковая имеется.

После перезагрузки вы сможете войти с новым паролем.

Альтернативный метод сброса пароля Ubuntu

Если по каким-либо причинам у вас возникли трудности с переходом в корневую оболочку и сменой пароля, вы можете попробовать выполнить следующие действия:

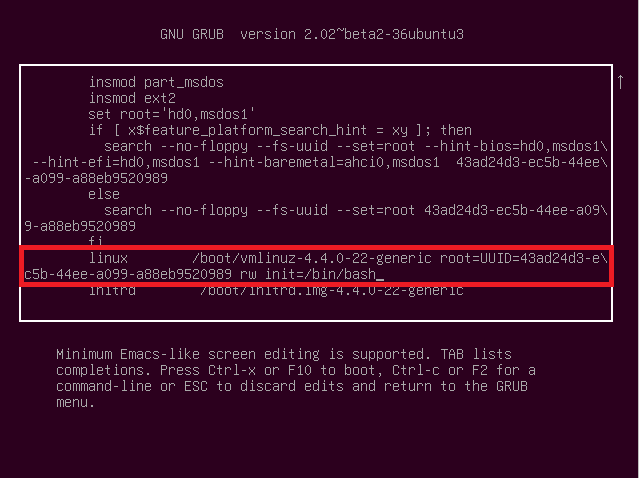

Перезагрузите компьютер. Удерживайте Shift, чтобы открыть экран grub (если он не работает автоматически). Нажмите E в приглашении grub для редактирования экрана grub.

Найдите строку, начинающуюся с linux , измените ro на rw и добавьте init=/bin/bash в конце этой строки.

Нажмите Ctrl-X , чтобы сохранить изменения и загрузиться. Теперь вы загружаетесь в ядро Linux с правами на чтение и запись, и вместо графического интерфейса пользователя вы будете использовать оболочку bash. Другими словами, ваша система будет загружаться в корневой пароль без пароля.

Введите команду passwd с вашим именем пользователя. Если вы не знаете имя пользователя, проверьте с помощью команды ls/home (как в первом методе).

Теперь установите новый пароль. После того, как вы установили новый пароль, выйдите из терминала. Просто введите reboot в терминал или используйте команду выключения.

Готово! Пароль изменен.

Возможные проблемы и их решение

Ошибка “Authentication token manipulation error”

При вводе нового пароля у вас может появиться сообщение об ошибке манипулирования токеном (Authentication token manipulation error):

Причиной этой ошибки является то, что файловая система монтируется только с доступом для чтения. Измените доступ и перемонтируйте файловую систему следующим образом:

Нет пункта “recovery mode”

Если нет пункта recovery mode, то вам нужно выбрать строчку с вашей системой, нажать E и допишите в конец опций ядра слово single . Затем нужно нажать B чтобы загрузился тот же терминал с правами суперпользователя.

Вы можете увидеть такой вывод:

Убедитесь, что вы удалили опцию splash boot при редактировании пункта меню grub.

Ошибка “Failed to connect to bus”

При попытке перезагрузиться с помощью команды reboot вы можете получить:

Чтобы избавиться от этой ошибки перезагрузитесь так:

Минусы использования sudo

Хотя выгода для использования sudo на персональных компьютерах велика, есть некоторые моменты, которые надо отметить:

-

Redirecting the output of commands run with sudo can catch new users out. For instance consider sudo ls > /root/somefile will not work since it is the shell that tries to write to that file. You can use ls | sudo tee -a /root/somefile to append, or ls | sudo tee /root/somefile to overwrite contents. You could also pass the whole command to a shell process run under sudo to have the file written to with root permissions, such as sudo bash -c "ls > /root/somefile".

- Во многих офисных системах только один локальный пользователь в системе root. Все остальные пользователи импортируются через NSS технологии, такие как nss-ldap. Для настройки рабочей станции в случае повреждения сети, при поломке nss-ldap, необходим root. This tends to leave the system unusable unless cracked. An extra local user, or an enabled root password is needed here.

Переключение на суперпользователя в терминале

Теперь мы подошли к более интересному и практичному. С помощью специальных утилит вы можете переключить текущий эмулятор терминала в окружения суперпользователя и выполнять все следующие команды не от своего имени, а от его, таким образом, дав программе права root linux. Для этого существует утилита su. Вообще говоря, эта утилита позволяет не только переключаться на пользователя root но и на любого другого пользователя, но по умолчанию используется именно root. Рассмотрим ее подробнее. Команда su linux имеет следующий синтаксис:

$ su опции пользователь

Вот ее основные опции:

- -c, —command — выполнить команду

- -g, —group — установить основную группу пользователя (только для root)

- -G —supp-group — дополнительные группы пользователя (только для root)

- -, -l, —login — режим входа, будут очищены и инициализированы с учетом нового пользователя все переменные окружения, а также изменен домашний каталог

- -p, —preserve-environment — сохранить переменные окружения

- -s, —shell — задать оболочку для входа

- —version — отобразить версию программы.

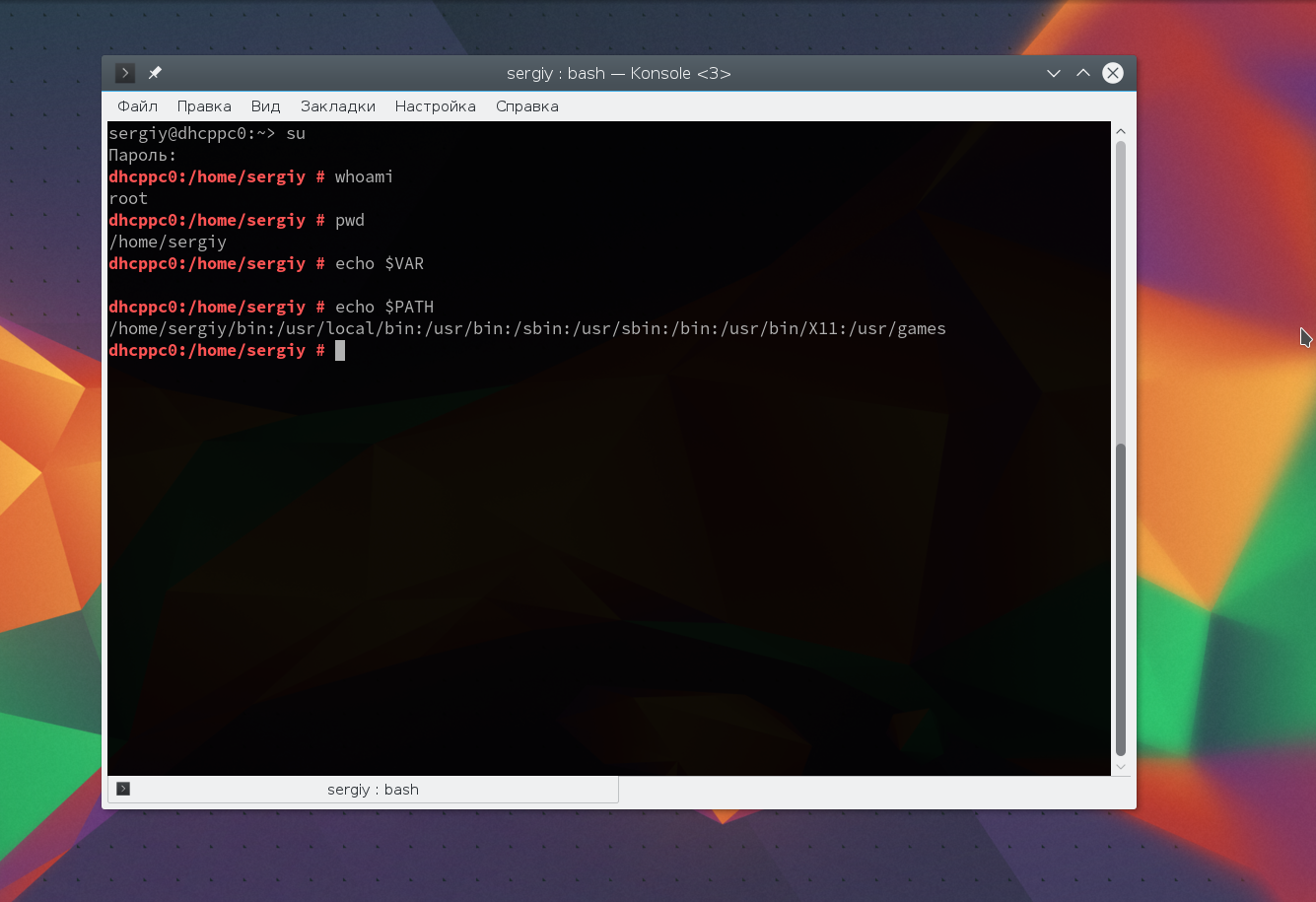

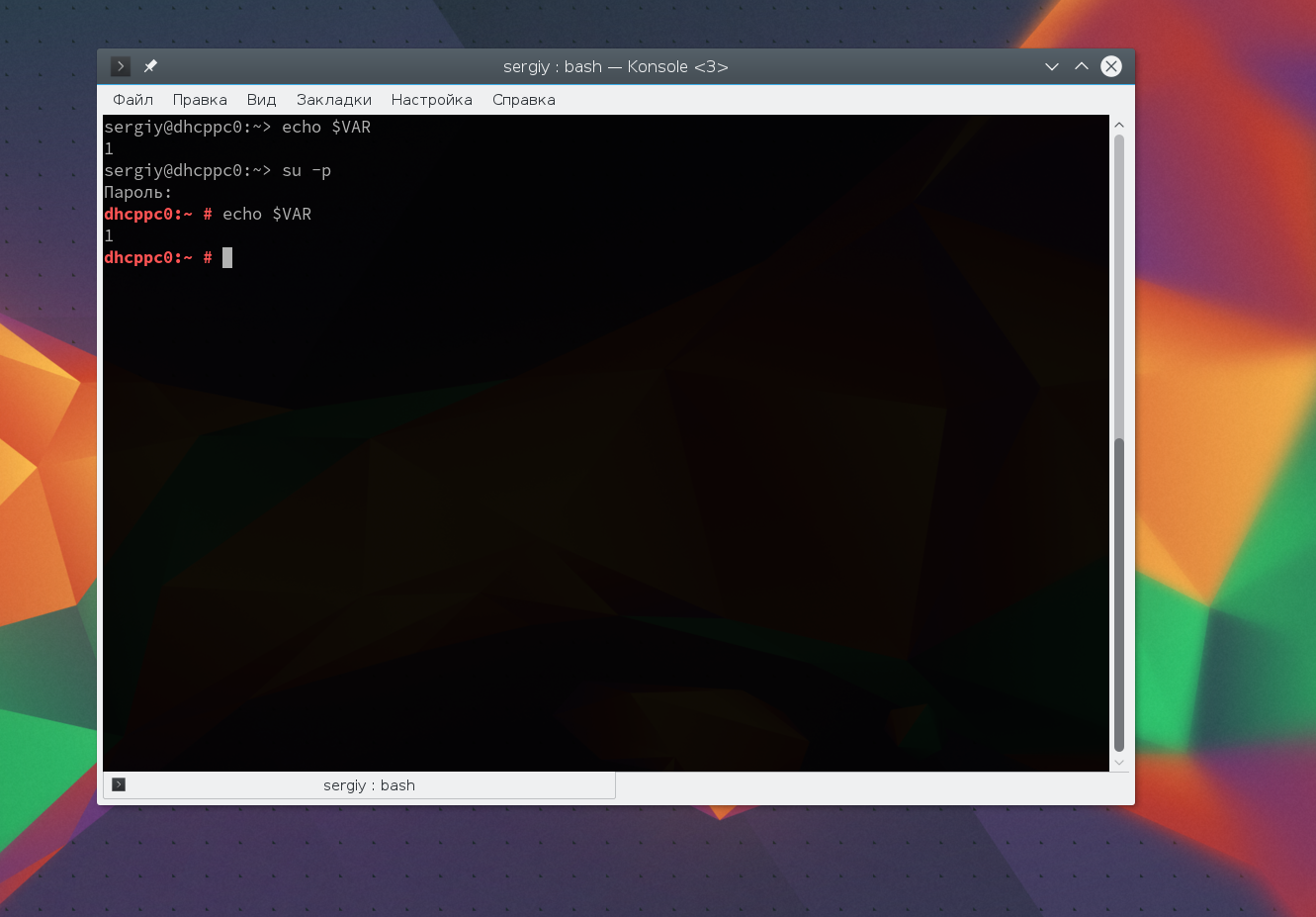

Теперь немного поэкспериментируем, чтобы понять как работает команда su linux.

Сначала выполним su без параметров, но для начала создадим переменную окружения, чтобы проверить как с ними обходится эта команда:

Теперь выполняем:

Теперь смотрим что получилось:

Из этих команд мы видим, что теперь мы пользователь root, но домашней директорией считается директория нашего предыдущего пользователя и наша переменная не сохранилась также изменилась переменная PATH, теперь там добавлен путь /sbin.

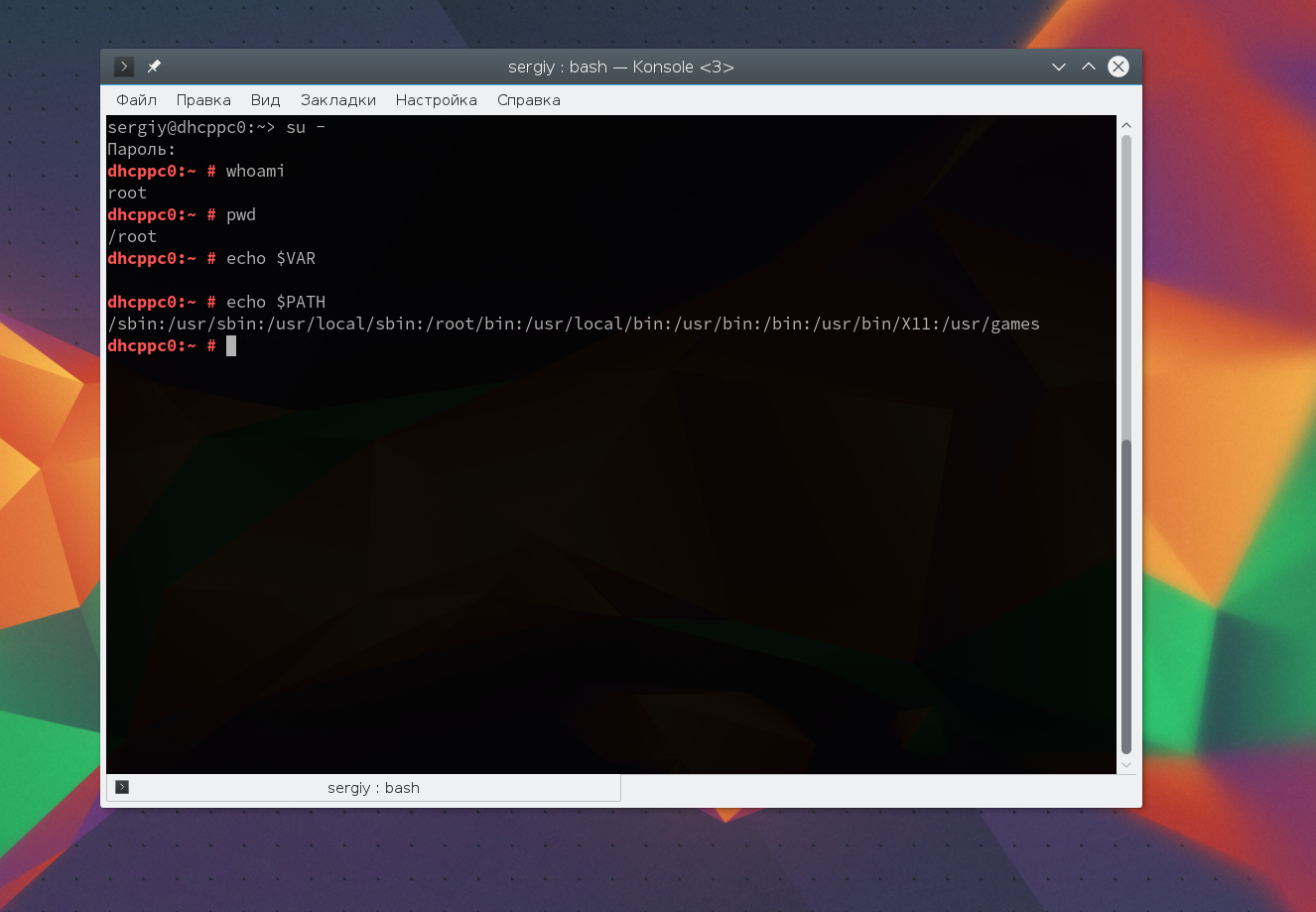

Теперь используем вход в режиме логина:

И повторим ту же комбинацию:

Та же ситуация, только на этот раз изменена ко всему еще и домашняя директория на директорию root. Но мы можем сохранить наши переменные окружения, если это нужно, для этого есть опция -p:

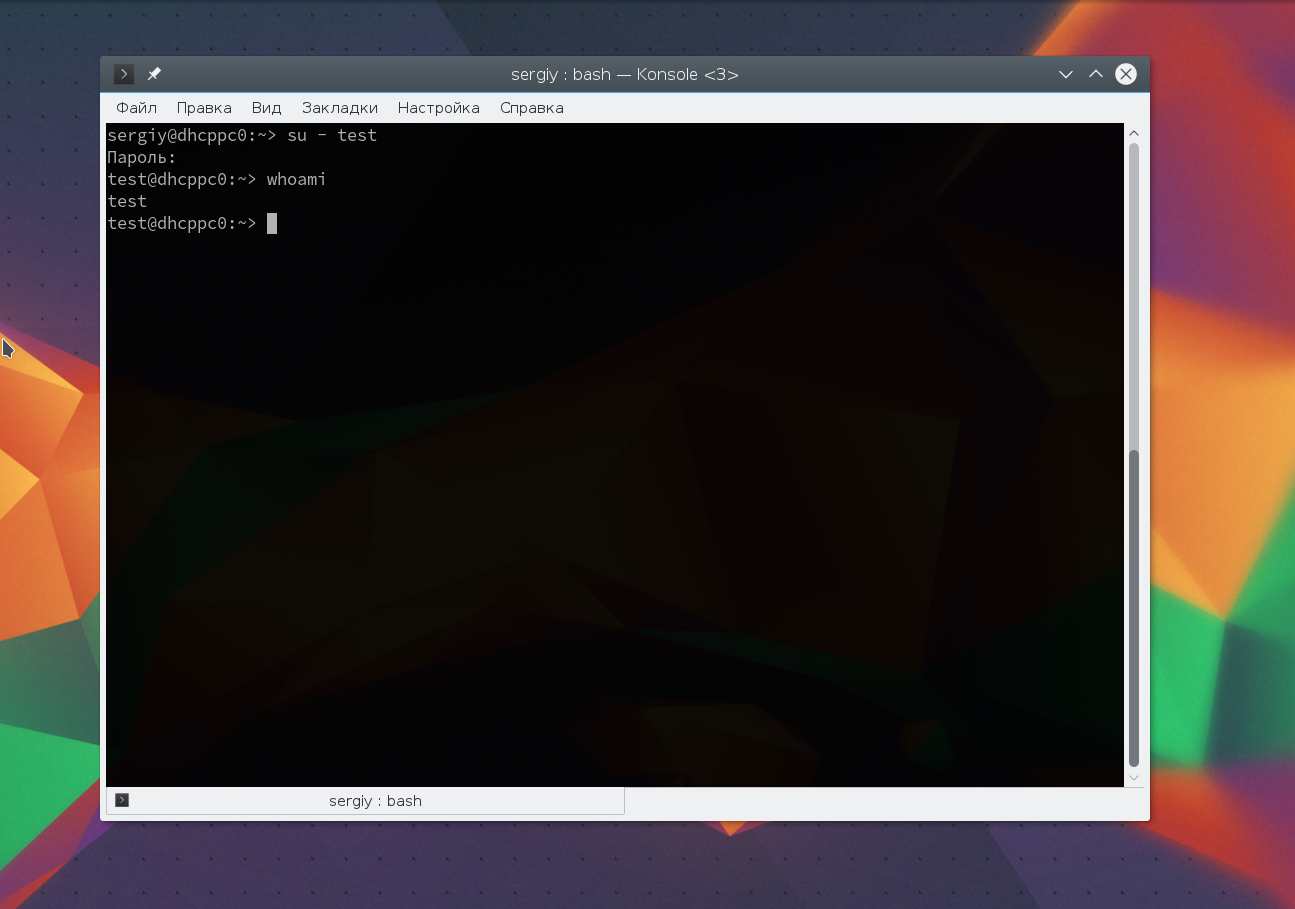

Как видите, наша переменная осталась. Вы также можете переключится на любого другого пользователя. Например:

Более подробно о команде su вы можете почитать в отдельной статье. Получение прав суперпользователя таким способом используется во многих дистрибутивах, например, Debian, OpenSUSE, ArchLInux, Gentoo и т д. Но в Ubuntu, как дистрибутиве для начинающих вход под пользователем root отключен. Это сделано потому, что это тоже не очень безопасно, вы можете забыть что выполняете команду от root и что-то натворить в системе. Поэтому переходим к следующей программе.

Установка

sudo apt-get install subversion dpkg-dev make g++ gcc binutils libx11-dev libxpm-dev libxft-dev libxext-dev

Внимание: Папка root, которая находится в файловой системе «/» (то есть тут: «/root/») — это совершенно другая папка. Ни в коем случае не трогайте и не изменяйте ее!!!. Теперь мы готовы собирать и ставить сам ROOT

Существуют два метода установки: стандартный ./configure;make и метод, использующий CMake. Будем ставить стандартным методом. К тому же, устанавливать мы будем в фиксированную директорию: «/usr/local». Если этого не сделать, то перед запуском ROOT нам придется каждый раз подключать thisroot.sh, а это не очень удобно.

Теперь мы готовы собирать и ставить сам ROOT. Существуют два метода установки: стандартный ./configure;make и метод, использующий CMake. Будем ставить стандартным методом. К тому же, устанавливать мы будем в фиксированную директорию: «/usr/local». Если этого не сделать, то перед запуском ROOT нам придется каждый раз подключать thisroot.sh, а это не очень удобно.

Переходим в распакованную папку «root/»:

cd root

(Если вы распаковали эту папку в другом месте, то укажите путь к ней)

Пишем:

.configure --prefix=usrlocal

Все, теперь осталось собрать исходник и установить:

sudo make

Эта команда может долго выполняться — надо подождать

sudo make install

Нам нужно прописать переменные окружения в .bashrc:

gedit .bashrc

Откроется текстовый файл. Идем вниз и после последней строчки пишем текст:

export ROOTSYS=/usr/local:$ROOTSYS

export PATH=$ROOTSYS/bin:$PATH

export LD_LIBRARY_PATH=$ROOTSYS/lib/root:$LD_LIBRARY_PATH

Сохраняем и выходим. (Если файл не хочет сохраняться, то вместо «gedit .bashrc» пишем «sudo gedit .bashrc»)

В более новых версиях, могут не работать данные переменные окружения. Дабы не мучиться, можно в .bashrc вместо приведенного выше текста ввести:

. root/bin/thisroot.sh

Таким образом, при каждом запуске терминала, будут подтягиваться все рутовские переменные окружения. Если вы распаковали root не в своей домашней директории, то укажите путь к данной папке root (не суперпользователь):

. <path>/root/bin/thisroot.sh

Необязательная мелочь: при запуске, ROOT не сможет найти нужные шрифты. Это не страшно, но можно эти шрифты установить:

sudo apt-get install xfs xfstt t1-xfree86-nonfree ttf-xfree86-nonfree ttf-xfree86-nonfree-syriac xfonts-75dpi xfonts-100dpi

Сохраняем данные:

sudo ldconfig

Вот и все. ROOT должен работать. Для работы с ним, введите в терминале:

root

How to enable root user in Ubuntu?

By now you know that the root user is locked by default in Ubuntu based distributions.

Linux gives you the freedom to do whatever you want with your system. Unlocking the root user is one of those freedoms.

If, for some reasons, you decided to enable the root user, you can do so by setting up a password for it:

Again, this is not recommended and I won’t encourage you to do that on your desktop. If you forgot it, you won’t be able to change the root password in Ubuntu again.

You can lock the root user again by removing the password:

In the end…

I hope you have a slightly better understanding of the root concept now. If you still have some confusion and questions about it, please let me know in the comments. I’ll try to answer your questions and might update the article as well.

Повышение пользовательских прав командой sudo

Существует более современный способ повышения пользовательских прав с помощью команды sudo (substitute user and do — подменить пользователя и выполнить).

Sudo является программой системного администрирования, дающей возможность выполнять команды от имени root. Если для выполнения команды su все пользователи должны были знать пароль root, что само по себе небезопасно, то sudo его не требует. В sudo нужен пароль самого пользователя.

Sudo работает следующим образом, перед командой которую необходимо выполнить, нужно добавить sudo, например:

От имени root: yum install -y wget При помощи sudo: sudo yum install -y wget

Sudo определяет пользователя сверяясь с настройками находящимися в файле /etc/sudoers, если пользователь внесен в sudoers, то команда выполняется. Если выполнить команду sudo от имени пользователя не внесенного в sudoers, то можно увидеть такую картину:

$ sudo yum install -y wget password for test: test is not in the sudoers file. This incident will be reported.

При попытке выполнить команду sudo, от имени пользователя test, выдается ответ что такого пользователя в файле sudoers не обнаружено. О событии создается запись в лог файле, также высылается электронное письмо root-пользователю с уведомлением о случившемся.

From root@test2.localdomain Sat Feb 11 20:19:12 2017

Return-Path: <root@test2.localdomain>

X-Original-To: root

Delivered-To: root@test2.localdomain

Received: by test2.localdomain (Postfix, from userid 0)

id CD2AF8051BC; Sat, 11 Feb 2017 20:19:12 +0300 (MSK)

To: root@test2.localdomain

From: test@test2.localdomain

Auto-Submitted: auto-generated

Subject: *** SECURITY information for test2 ***

Message-Id: <20170211171912.CD2AF8051BC@test2.localdomain>

Date: Sat, 11 Feb 2017 20:19:12 +0300 (MSK)

test2 : Feb 11 20:19:12 : test : user NOT in sudoers ; TTY=pts/0 ; PWD=/home/test ; USER=root ; COMMAND=/bin/yum install wget

Для того чтобы пользователь мог выполнять sudo, его надо внести в файл sudoers. Сделать это можно двумя способами.

Первый способ — внесение имени пользователя непосредственно в сам файл /etc/sudoers. Для изменения файла sudoers, требуется обладать правами root.

nano /etc/sudoers Находим строку: root ALL=(ALL) ALL Добавляем под нее имя пользователя, которому будет разрешен доступ к sudo: root ALL=(ALL) ALL test ALL=(ALL) ALL Сохраняем и выходим.

После того как пользователь будет внесен в список допущенных к использованию, он может выполнять команду sudo.

Вторым способом разрешить пользователям выполнять команду sudo, является внесение пользователя в группу wheel, точно так же как в случае с командой su.

Вносим пользователя в группу wheel: usermod -a -G wheel techlist_1 Проверяем: id techlist_1 uid=1001(techlist_1) gid=1004(techlist_1) группы=1004(techlist_1),10(wheel) Перезагружаем систему: reboot

После перезагрузки системы, пользователь внесенный в группу wheel, сможет выполнять sudo.

Для того чтобы полностью сменить окружение пользователя на окружение root, используется команда sudo -i, что равносильно использованию команды su —

$ sudo -i password for test: #

Возвращение в свое пользовательское окружение, происходит при помощи команды exit.

Каждый раз при использовании sudo, требуется ввод пароля пользователя. При вводе пароля, происходит обновление временной метки, что позволяет выполнять sudo без ввода пароля на протяжении некоторого времени. По умолчанию ввод пароля не требуется на протяжении пяти минут, после чего пароль опять будет затребован. Временной промежуток можно изменить при помощи опции timeout в файле sudoers. Существует возможность отключения ввода пароля.

Отключить ввод пароля для пользователей принадлежащих к группе wheel:

Открываем для внесения изменений: nano /etc/sudoers Находим строку: # %wheel ALL=(ALL) NOPASSWD: ALL Раскомментировать строку: %wheel ALL=(ALL) NOPASSWD: ALL Сохраняем изменения и выходим.

Отключить ввод пароля для пользователей добавленных вручную:

Открываем для внесения изменений: nano /etc/sudoers Находим строку с нужным пользователем: test ALL=(ALL) ALL Изменяем ее: test ALL=(ALL) NOPASSWD: ALL Сохраняем изменения и выходим.

Sudo гибкая в настройке и позволяет настроить множество различных параметров. Грамотный администратор знающий sudo может творить настоящие чудеса с пользователями.

Для просмотра руководства по настройке sudo, выполняется команда:

Посмотреть руководство sudo: man sudoers Выйти из руководства: q Посмотреть список дополнительных опций команды: sudo -h

root account

Enabling the root account

|

Enabling the root account is rarely necessary. Almost everything you need to do as administrator of an Ubuntu system can be done via sudo or gksudo. If you really need a persistent root login, the best alternative is to simulate a root login shell using the following command… |

sudo -i

To enable the root account (i.e. set a password) use:

sudo passwd root

Use at your own risk!

|

Logging in to X as root may cause very serious trouble. If you believe you need a root account to perform a certain action, please consult the official support channels first, to make sure there is not a better alternative. |

Re-disabling your root account

|

If for some reason you have enabled your root account and wish to disable it again, use the following command in terminal… |

sudo passwd -dl root

Заметки

- Пароль сохраняется по умолчанию на 15 минут. По истечении этого времени, вам нужно будет ввести пароль снова.

- Несмотря на то, что при вводе пароль не отображается на экране (даже в виде звездочек), он все-равно вводится!

-

Для выполнения графических конфигурационных утилит с sudo, просто запустите приложение через меню.

-

Для запуска программ через sudo, которые обычно запускаются под обычным пользователем (например gedit), нажмите Alt+F2 и введите gksudo gedit. В Kubuntu используйте вместо gksudo программу kdesu.

-

Использование sudo в командной строке:

Пример #1 — смена пользователя и группы для файлов в домашней папке пользователя

sudo chown bob:bob /home/bob/*

Пример #2 — перезапуск сетевых служб

sudo /etc/init.d/networking restart

Для запуска графических программ используйте gksudo или kdesu, иначе попытка входа может провалиться. Если это происходит и при входе вылазит ошибка: «Unable to read ICE authority file», войдите в безопасный терминал и выполните следующую команду, подставив своё имя пользователя:

rm /home/user/.{ICE,X}authority

Для запуска режима суперпользователя в терминале (root shell, т.е. командная строка, где вы можете выполнять команды под пользователем root), запустите терминал и выполните команду:

sudo -i (эквивалент команды "sudo su -")

Для запуска режима суперпользователя, оставив текущие переменные окружения, введите:

sudo -s (эквивалент команды "sudo su")

Вход под другим пользователем (для графического входа, используйте что-то типа gdmflexiserver):

sudo -i -u username

Какой пароль по умолчанию для UBUNTU используется по умолчанию, измените пароль root

http-equiv=»Content-Type» content=»text/html;charset=UTF-8″>style=»clear:both;»>

1. UbuntuПароль root по умолчанию является случайным, то есть каждый раз, когда вы включаете новый пароль root. Мы можем ввести команду sudo passwd в терминале, а затем ввести пароль текущего пользователя,enter,

Во-вторых, терминал предложит нам ввести новый пароль и подтвердить, пароль в это время является новым корневым паролем. После успешного изменения введите команду su root, а затем введите новый пароль.

В-третьих, анализ по умолчанию отсутствует, поскольку вы не задали пароль для пользователя root, первый пользователь находится в группе администраторов, поэтому он может установить пароль для пользователя root, поэтомуsudo passwd root пароль для вас: —> Введите ваш пароль, он не будет отображаться

Enter new UNIX password:

—> Установить пароль rootRetype new UNIX password:

-> Повторить=========================================================================

Выполнить в Shell после входа в систему с пользователем, созданным во время установкиsudo passwd root Введите пароль:

Затем введите только что созданный пароль пользователя и нажмите Enter.Enter new UNIX password:

В это время введите пароль root, который будет установлен дважды, и вы увидите

пароль успешно обновлен!=========================================================================

После установки вы можете изменить его на пользователей и группы. Если вы хотите использовать root при входе в систему, вы можете изменить его в «интерфейсе входа», чтобы администратор мог войти в систему.

Интеллектуальная рекомендация

ReactiveX Я только что закончил проект OC, который взял на себя недавно. После тщательного рассмотрения я решил использовать Swift из следующего проекта (Swift, который я изучил так долго, не использо…

Пакет данных мобильного приложения Fiddler advanced usage-grab https://www.cnblogs.com/wushuaishuai/p/9300262.html https://blog.csdn.net/u012808234/article/details/52767470(подробно) https://blog.csdn…

JMS (самая стабильная и последняя версия Spring-jms, интегрированная со средой Spring, — 5.1.3)** ПО промежуточного слоя для сообщений: ПО промежуточного слоя для сообщений использует эффективный и на…

…

вперед отjackiehffПодробное описание Java BigDecimal 1. Введение Заимствуя слова из книги «Эффективная Java», основные цели проектирования типов float и double связаны с научными и инженер…

Вам также может понравиться

Вот в основном узел для удаления замены изменения клона и другие операции Создать узел Вставьте узел Удалить узел Копировать узел Замена узла Узел посылки Операция атрибута Устано…

Это ключевое слово должно быть помещено в нестатический метод Это ключевое слово представляет собой, основное использование в программе имеет следующие аспекты: Используйте это ключевое слово для ссыл…

1. Регулярное выражение: мощный инструмент для сопоставления с образцом в строках. используется для проверки того, содержит ли строка определенную подстроку, замены совпавшей подстроки или извлечения …

В жизненном цикле потока Java есть несколько состояний. В классе Thread есть тип перечисления State, который определяет несколько состояний потока соответственно: NEW: После того, как поток созда…

Нажмите на синее слово вам! Удобное следующее чтение. Если у вас есть помощь, пожалуйста, чувствуйте немного, спасибо ~ Недавно 0 фундаментов при изучении национального алгоритма, поэтому я разделяю н…

How to disable your root account on Ubuntu

One can disable the root account by typing the following command:

OR

Sample session from the above commands:

Patreon supporters only guides

- No ads and tracking

- In-depth guides for developers and sysadmins at Opensourceflare

- Join my Patreon to support independent content creators and start reading latest guides:

- How to set up Redis sentinel cluster on Ubuntu or Debian Linux

- How To Set Up SSH Keys With YubiKey as two-factor authentication (U2F/FIDO2)

- How to set up Mariadb Galera cluster on Ubuntu or Debian Linux

- A podman tutorial for beginners – part I (run Linux containers without Docker and in daemonless mode)

Understanding passwd command option

- -d OR --delete : Delete a user’s password (make it empty for root user). This is a quick way to disable a password for an account. It will set the named account passwordless.

- -l OR --lock: Lock the password of the named account such as root. This option disables a password by changing it to a value which matches no possible encrypted value (it adds a ‘!’ at the beginning of the password)

- root : Lock and disble root account i.e. re-disabling your root account

Учётная запись root

По умолчанию пароль для не установлен в Ubuntu 20.04, мы видим сообщение об ошибке:

Permission denied, please try again.

Можем убедится в том, что пароль для пустой:

sudo cat /etc/shadow | grep root

Так устроено в целях безопасности. Например, вы можете забыть что работаете от имени суперпользователя и удалить какие-либо важные вещи. Разработчики Ubuntu это учли и вообще отключили аккаунт суперпользователя.

Если всё же нужно авторизоваться от имени суперпользователя, необходимо установить для него пароль:

sudo passwd root

Затем нужно ввести два раза пароль. Проверим снова:

sudo cat /etc/shadow | grep root

Важно! На рабочих серверах не делайте так. Так можно делать только на домашней машине для удобства

sudo не спрашивает пароль

sudo без пароля — чудовищная дыра в безопасности, кому попало разрешено делать что угодно. Если вы разрешили это намеренно — срочно верните обратно как было.

Однако, в некоторых случаях sudo внезапно перестаёт требовать пароль само по себе. Если сделать visudo , то можно увидеть примерно такую строку, которую пользователь вроде бы не добавлял:

Скорее всего, эта катастрофичная строка была добавлена при установке программы типа Connect Manager от МТС или Мегафона. В таком случае, её нужно поменять на строку, разрешающую с правами root запускать только этот Connect Manager, примерно так:

Есть и другие варианты решения проблемы, небольшое обсуждение здесь.

Учетная запись суперпользователя в Linux предоставляет полный доступ к системе. Права суперпользователя (администратора) необходимы для выполнения команд в Linux, особенно тех команд, которые затрагивают системные файлы. Так как аккаунт суперпользователя имеет неограниченный доступ к системным файлам, рекомендуется получать права суперпользователя только при необходимости, а не входить в систему в качестве администратора. Это поможет предотвратить случайное повреждение важных системных файлов.

Сброс пароля Ubuntu

Все знают, что с паролями нужно обращаться аккуратно, записывать их в надежном месте, чтобы не забыть. Но знание это одно, а на деле получается совсем по-другому. У многих пользователей часто пароли теряются, особенно, если вы ими не пользуетесь. А как вы знаете, архитектура Linux не позволит выполнить какие-либо административные действия без прав суперпользователя.

Поэтому даже если при серфинге в интернете пароль пользователя вам не нужен при условии, что вы настроили автовход в систему, то уже установить программу без него или изменить настройки системы вы не сможете. В этой статье мы рассмотрим как выполняется сброс пароля Ubuntu если вы его забыли.

Какие пароли бывают в Ubuntu

Сначала нужно обговорить какие пароли бывают и что мы будем сбрасывать. Потому что Ubuntu несколько отличается от других дистрибутивов в этом плане. В большинстве дистрибутивов Linux есть пользователь root, он имеет полномочия на выполнение всех действий и от его имени можно авторизоваться, как и от любого другого пользователя.

Но Ubuntu пошла другим путем. Здесь тоже есть суперпользователь, но из соображений безопасности, по умолчанию, вы не можете авторизоваться от его имени. Все действия выполняются через утилиту sudo от имени обычного пользователя. Пароль для пользователя root не задан и трогать его мы не будем. А будем восстанавливать пароль для текущего пользователя.

Сброс пароля Ubuntu с помощью sudo

Сброс пароля Ubuntu — дело не такое уж сложное. Все может оказаться еще проще, если у вас есть другие пользователи, к которым вы помните пароль и у которых есть право использования утилиты sudo. Для того чтобы изменить пароль для пользователя достаточно авторизоваться от имени другого пользователя и выполнить команду:

sudo passwd имя_пользователя

А затем ввести пароль текущего пользователя:

И два раза ввести новый пароль для пользователя, пароль которого вы забыли.

Но не всегда все так просто и о запасном варианте мы вспоминаем только тогда, когда создавать его уже поздно. Поэтому есть еще один способ, которым можно выполнить восстановление пароля ubuntu.

Как сбросить пароль из Recovery Mode

Если у вас нет пользователя, с помощью которого вы могли бы изменить пароль в системе, то это можно сделать с помощью другого Linux дистрибутива или Recovery Mode.

Когда вы загружаетесь в recovery mode, то у вас уже есть права root и вы можете делать все что захотите с файлами и настройками. В том числе и сбросить пароль Ubuntu.

Когда загрузиться меню Gurb выберите пункт «Дополнительные параметры Ubuntu»:

Если меню Grub не появляется, а сразу начинается загрузка операционной системы, то нужно нажать несколько раз кнопку вниз, после исчезновения заставки биос. Следующим пунктом нужно выбрать «Ubuntu ……. (recovery mode)»:

Дальше будет непродолжительная загрузка, а затем меню восстановления. Тут выберите пункт «Перейти в командный интерпретатор суперпользователя»:

Перед тем как откроется командная строка, нужно будет нажать «Enter»:

По умолчанию, в режиме восстановления корневая файловая система монтируется только для чтения чтобы вы случайно ничего не повредили, но так мы не сможем изменить пароль, поэтому нужно перемонтировать ее для чтения/записи:

sudo mount -o remount,rw /

Затем осталось восстановить пароль ubuntu. Возвращаемся к команде passwd, которую мы использовали раньше для восстановления пароля:

passwd имя_пользователя

passwd root

Но я бы не советовал выполнять сброс пароля root ubuntu, если вы не уверенны что вам это нужно. Лучше придерживаться решения разработчиков дистрибутива.

Выводы

В этой небольшой статье мы рассмотрели как сменить пароль в Ubuntu в операционной системе или с помощью режима восстановления. Как видите, это не так сложно.

Если вы хотите чтобы никто не смог получить доступ к вашему паролю нужно использовать шифрование всего диска, например, LUKS. Более подробно узнать о работе утилиты passwd вы можете в статье как сменить пароль Linux.

Пусть у вас никогда не возникает ситуации забыл пароль ubuntu, пароли надо надежно сохранять, запоминать, или, на крайний случай, записывать на бумаге!

(8 5,00 из 5) Загрузка…

Основы

В Linux есть несколько утилит с помощью которых может быть выполнена смена пароля Linux. В этой статье мы будем рассматривать только способы сделать это с помощью терминала, с графическими способами, я думаю, вы и так без труда разберётесь, к тому же они не дают нужной нам гибкости.

Список пользователей в Linux хранится в файле /etc/passwd, вы можете без труда открыть его и посмотреть, пароли же выделены в отдельный файл — /etc/shadow. Этот файл можно открыть только с правами суперпользователя, и, более того, пароли здесь хранятся в зашифрованном виде, поэтому узнать пароль Linux не получиться, а поменять вручную будет сложно.

В большинстве случаев смена пароля выполняется с помощью утилиты passwd. Это очень мощная утилита, она позволяет не только менять пароль, но и управлять сроком его жизни. У неё такой синтаксис:

$ passwd опции пользователь

Рассмотрим опции, чтобы лучше ориентироваться в использовании утилиты:

- -d — удалить пароль пользователя, после этого он не сможет войти

- -e — сделать пароль устаревшим

- -i — через сколько дней после того, как пароль устарел, отключить аккаунт, если пользователь не сменил пароль

- -l — запретить пользователю входить в систему

- -n — минимальное количество дней между сменами пароля

- -S — отобразить информацию об аккаунте

- -u — отменяет действие параметра -l

- -x — максимальное количество дней, пока пароль можно использовать.

- -w — количество дней, после которых нужно предупреждать пользователя о том, что надо сменить пароль.

Возможно, сейчас всё выглядит очень непонятно, но на примерах станет проще. Мы рассмотрим, зачем и в каких случаях нужно использовать все эти опции, чтобы сменить пароль в Linux. Переходим к практике.

Если вы забыли пароль и вам его надо не просто сменить, а сбросить, вам будут полезными эти две статьи:

- Как сбросить пароль в Linux;

- Как сбросить пароль в Ubuntu.

Summing up

There is no root password on Ubuntu and many modern Linux distro. Instead, a regular user account is granted permission to log in as a root user using the sudo command. Why such a scheme? It is done to increase the security of the system.

This entry is 4 of 13 in the root user Tutorial series. Keep reading the rest of the series:

- Linux Login as Superuser ( root user )

- How can I log in as root?

- How do I become superuser on Ubuntu Linux using su/sudo?

- Ubuntu Linux root Password (Default Password)

- How to create a new sudo user on Ubuntu Linux server

- How to change root password on RHEL ( Red Hat Enterprise Linux)

- How to change root password on CentOS Linux

- How to change root password on Alpine Linux

- How to change root password on SUSE / OpenSUSE Linux

- Change the Password in UNIX

- How to change root password on Debian Linux

- How to change root password on Fedora Linux

- How to change root password on macOS Unix

Get the latest tutorials on Linux, Open Source & DevOps viaRSS feed ➔

Weekly email newsletter ➔

ADVERTISEMENT

| Category | List of Unix and Linux commands |

|---|---|

| Documentation | help • mandb • man • pinfo |

| Disk space analyzers | df • duf • ncdu • pydf |

| File Management | cat • cp • less • mkdir • more • tree |

| Firewall | Alpine Awall • CentOS 8 • OpenSUSE • RHEL 8 • Ubuntu 16.04 • Ubuntu 18.04 • Ubuntu 20.04 |

| Linux Desktop Apps | Skype • Spotify • VLC 3 |

| Modern utilities | bat • exa |

| Network Utilities | NetHogs • dig • host • ip • nmap |

| OpenVPN | CentOS 7 • CentOS 8 • Debian 10 • Debian 8/9 • Ubuntu 18.04 • Ubuntu 20.04 |

| Package Manager | apk • apt |

| Processes Management | bg • chroot • cron • disown • fg • glances • gtop • jobs • killall • kill • pidof • pstree • pwdx • time • vtop |

| Searching | ag • grep • whereis • which |

| Shell builtins | compgen • echo • printf |

| Text processing | cut • rev |

| User Information | groups • id • lastcomm • last • lid/libuser-lid • logname • members • users • whoami • who • w |

| WireGuard VPN | Alpine • CentOS 8 • Debian 10 • Firewall • Ubuntu 20.04 |